Наукове видання Матеріали ХVIII міжнародної науково-практичної конференції учотирьох частинах Ч. IV харків 2010 ббк 73 І 57

| Вид материала | Документы |

- Наукове видання Тези доповідей ХVIII міжнародної науково-практичної конференції учотирьох, 4191.32kb.

- Матеріали ХVII міжнародної науково-практичної конференції удвох частинах Ч. II харків, 5512.68kb.

- Матеріали ХVII міжнародної науково-практичної конференції удвох частинах Ч. I харків, 6941.25kb.

- Всеукраїнська федерація «спас» запорізька облдержадміністрація запорізька обласна рада, 3474.89kb.

- Наукове забезпечення процесів реформування соціально-економічних відносин в умовах, 2496.34kb.

- До сторіччя з часу написання роботи В.І. Леніна «Матеріалізм І емпіріокритицизм» Матеріали, 4497.2kb.

- Вах європейського вибору матеріали IIІ міжнародної науково-практичної конференції 25-27, 2505.29kb.

- Хviii міжнародної Науково-практичної конференції Інформаційні технології: Наука, техніка,, 1642.96kb.

- Академія муніципального управління до 15-річчя Академії муніципального управління, 5167.76kb.

- Управлінські аспекти підвищення національної конкурентоспроможності / Матеріали, 5109.61kb.

ПОКАЗАТЕЛИ КАЧЕСТВА ИНФОРМАЦИОННОГО

ОБЕСПЕЧЕНИЯ ПОТРЕБИТЕЛЕЙ СИСТЕМЫ КОНТРОЛЯ

ИСПОЛЬЗОВАНИЯ ВОЗДУШНОГО ПРОСТРАНСТВА

Обод И. И., Заволодько А. Э., Охрименко М. Ю., Тюрин А. А.

НТУ «ХПИ», Харьков

Интенсивный прогресс информационных и телекоммуникационных технологий, их внедрения во все отрасли человеческой деятельности связанные с разработкой и построением сложных и развитых информационно-вычислительных систем. Они стали неотъемлемой частью информационно-управляющих систем любого назначения. Это касается, в первую очередь, распределенных систем получения, обработки, передачи, хранения информации и управления сложными объектами. Они, как правило, работают в условиях непрерывного круглосуточного применения в реальном времени. К таким системам относятся и система контроля использования воздушного пространства и навигация воздушных объектов (ВО). Интенсивность воздушного движения растет во всем мире, особенно – в регионах, через которые проходят транзитные трассы воздушного движения, что требует широкого внедрения информационных технологий в процесс сбора, обработки, хранения и выдачи потребителям информации.

В докладе рассматриваются основные показатели качества информационного обеспечения потребителей системы контроля использования воздушного пространства на основе единой информационной сети систем наблюдения с распределенной обработкой информацию о состоянии и идентификации ВО, которое базируется на основе четырехмерной системы координат.

Показано, что основными задачами информационного обеспечения потребителей системы контроля использования воздушного пространства являются задачи: обнаружения сигналов систем наблюдения, измерения параметров принимаемых сигналов, обнаружения и измерения координат ВО, сопровождения воздушных объектов, объединение трасс ВО по данным различных систем наблюдения и связи.

На основе этого показано, что при анализе эффективности решения этих задач информационного обеспечения потребителей можно использовать критерий Неймана-Пирсона, а показателями качества – вероятность успешной реализации рассматриваемой задачи информационного обеспечения.

СПОСОБ СБОРА ДАННЫХ ПОДВИЖНЫХ ОБЪЕКТОВ НА БАЗЕ БЕСПРОВОДНЫХ СЕНСОРНЫХ СЕТЕЙ

Обод И. И., Литвиненко Л. С., Мироненко И. Г., Панарина И. В.

НТУ «ХПИ», Харьков

Создание распределенных систем сбора информации и управления на основе сетей беспроводных датчиков считается сегодня наиболее перспективным направлением в области информационных технологий. Сенсорные сети используются для регистрации событий какого-либо параметрического объекта, где часто возникает задача фиксировать время событий контролируемого пространства. Высокая точность локальных часов также необходима для обеспечения взаимодействия узлов сети, которые в целях экономии энергии большую часть времени находятся в спящем режиме и на связь выходят только периодически. В существующих сенсорных сетях реализуются асинхронный и синхронный способы сбора информации. Однако эти принципы организации сбора информации не всегда удобны при сборе информации от подвижных источников.

Целью данной работы является повышение скорости сбора информации от распределенных подвижных объектов в сенсорной сети путем усовершенствования синхронного способа сбора информации.

В докладе рассматриваются принципы создания универсальной цифровой системы мониторинга, на базе оригинального синхронного способа сбора информации от распределенных подвижных объектов предложенного авторами, построенной на базе технологии беспроводных сенсорных сетей, которая могла бы применяться в различных сферах жизни.

В работе показано, что переход к четырехмерной системе путем включения системного времени в координатную систему позволяет реализовать усовершенствованный синхронный принцип сбора информации от подвижных датчиков и тем самым согласовать время опроса датчиков сенсорной сети так, что учитывается время распространения сигналов между датчиками и пунктом сбора информации. Приводятся математические модели рассматриваемого синхронного принципа сбора информации от подвижных источников в сенсорной сети, учитывающие время распространения сигналов между источниками информации и пунктом сбора.

Показано, что реализация предложенного синхронного принципа сбора информации в сенсорной сети позволяет увеличить скорость сбора информации от подвижных источников.

СРАВНИТЕЛЬНЫЙ АНАЛИЗ ВЛИЯНИЯ ПОМЕХ НА

КАЧЕСТВО РАБОТЫ ИНФОРМАЦИОННЫХ СИСТЕМ

ПЕРЕДАЧИ ДАННЫХ

Обод И. И., Яценко И. Л.

НТУ «ХПИ», Харьков

Беспроводные информационные системы и сети приобретают все большую популярность, так как они обладают целым рядом преимуществ по сравнению с традиционными проводными сетями.

Однако большое количество пользователей, работающих в нелицензируемом диапазоне частотного спектра, приводит к усилению помех и повышению уровня шума в каждой конкретной сети, что существенно снижает производительность сети. На производительность сети существенным образом влияют и помехи, вызванные работой других радиотехнических средств.

В докладе приводится оценка влияния флуктуационных и импульсных помех различного происхождения на качество работы широкополосных систем передачи данных при различных методах модуляции сигналов, для различных скоростей кодирования, дальностей между мобильной и базовой станциями, различных режимов формирования автоматического запроса на повторную передачу и использования широкополосных сигналов.

Показано, что повышение качества работы беспроводных сетей не может осуществляться на основе корректировке какого-либо одного параметра MAC-уровня, так как беспроводная среда может страдать от множества факторов, начиная с помех и низких уровней сигнала и заканчивая коллизиями пакетов, в результате которых резко увеличивается количество попыток, необходимых для отправки каждого пакета. Действительно, динамическая среда порождает многомерные проблемы, которые невозможно разрешить корректировкой одного параметра. Показано, что при высоком уровне помех простое снижение скорость передачи информации, действительно позволяет улучшить пропускную способность системы. Однако снижение скорости передачи означает, что каждый пакет будет проводить больше времени в радиоканале. Это приводит к увеличению вероятности коллизий с другими информационными пакетами. Следовательно, при изменении скорости передачи может потребоваться одновременное изменение другого параметра MAC-уровня во избежание коллизий пакетов. Изменение лишь одного параметра, скорее всего, дает лишь частичное повышение производительности.

НАПОВНЕННЯ ІНФОРМАЦІЙНИМ ЗМІСТОМ ЛАЗЕРНОГО ПРОМЕНЯ ПРИ ЙОГО ПОШИРЕННІ У ПРУЖНОМУ СЕРЕДОВИЩІ

Певнєв В. Я., Громико І. О.

Харківський національний університет внутрішніх справ, Харків

Бурхливий розвиток наукових досліджень в області нанотехнологій істотно вплинув на розробку систем і засобів, що використовуються розвідниками, працівниками силових структур, конкурентами і криміналом для несанкціонованого власником інформації доступу (НСД) до інформаційних ресурсів. Одним з класів таких систем є лазерні системи акустичної розвідки (ЛСАР). Вони дозволяють перехоплювати на порівняно великих відстанях акустичну інформацію з віконного скла та інших відбиваючих світло предметів службових приміщень.

Розглянемо два варіанти основних підходів до вивчення основ лазерного знімання інформації, які відображають істоту питань перехоплення інформації та протидії цьому перехопленню.

У першому підході прийнято вважати, що при використанні ЛСАР для прослуховування розмов, що ведуться в приміщеннях, відбитий лазерний промінь сканується по поверхні вхідного вікна фотоприймача завдяки деформації віконного скла під тиском повітряної акустичної хвилі.

У другому підході вважається, що віконне скло, як мембрана, коливається зі звуковою частотою під тиском акустичних хвиль. Лазерний промінь передавача, пройшовши сотні метрів в атмосфері, відбивається від поверхні віконного скла і, при цьому, модулюється акустичним сигналом. Сенс модуляції полягає в набутті різних миттєвих фазових змін, що набуває відбитий промінь через примусовий зсув в просторі поверхні мембрани віконного скла під тиском акустичної хвилі.

З метою визначення параметрів деформації скла, проаналізовано хвильове рівняння з урахуванням внутрішніх механічних напружень, пружність і щільність повітря і скла. Рішення рівняння показало, що у склі під тиском повітряної акустичної хвилі породжуються три хвилі: поздовжня хвиля по осі z, яка перпендикулярна до площини скла та її швидкість поширення перевищує однакові швидкості поперечних хвиль; дві поперечні хвилі в площині скла по осях x та y.

Проведений аналіз дозволяє стверджувати, що обидва варіанти вищевикладених підходів до питання моделювання процесу зняття інформації з віконного скла за допомогою лазерного променя мають суттєві вади. Очевидно, що обидва варіанти, і фазовий зсув відбитого променя щодо опорного, і сканування відбитого променя по поверхні фотоприймача, не можна заперечувати. Їхній внесок в інформаційну компоненту існує, але він, як показали розрахунки, не є домінуючим. Приведений вище матеріал є доказом існування іншого (третього) варіанта дослідження реального процесу відбиття лазерного промінню, який дозволить розкрити реальну картину процесу дистанційного зняття інформації з віконного скла.

НЕСАНКЦИОНИРОВАННЫЙ ДОСТУП К ИНФОРМАЦИОННЫМ СИСТЕМАМ С ПРИМЕНЕНИЕМ

ПРОГРАММ УДАЛЕННОГО АДМИНИСТРИРОВАНИЯ

Певнев В. Я., Кальченко В. В.

Харьковский национальный университет внутренних дел, Харьков

Специалисты в области информационной безопасности мало уделяют внимания угрозам исходящим от программ удаленного администрирования (ПУА).

Несанкционированный доступ к информационной системе с использованием ПУА может осуществляться целенаправленно (на строго определенный компьютер), либо массово (с целью получения доступа к максимально возможному числу компьютеров).

Суть проникновения заключается в том, чтобы вместе с полезной (для потенциальной жертвы) программой внедрить на его компьютер ПУА, которая будет несанкционированно использована злоумышленником. Данный метод несанкционированного доступа позволяет получить полный контроль над компьютером, при достаточно низкой вероятности обнаружения вторжения.

Методы предотвращения внедрения и использования ПУА:

– необходимо определить список повседневно используемых приложений и запретить установку/удаление любого другого ПО;

– постараться отказаться от использования нелицензионного ПО;

– по возможности заменить нелицензионное ПО на лицензионное, или использовать бесплатные версии программ;

– максимально ограничить перечень открытых сетевых портов;

– при легальном использовании ПУА использовать нестандартный номер сетевого порта и стойкий (к методу прямого перебора) пароль;

– использовать и правильно настроить брандмауэр (по крайней мере, настроить стандартный брандмауэр Windows);

– постоянно обновлять антивирусные базы;

– использовать специализированное ПО, предназначенное для защиты информации;

– осуществлять периодическую проверку компьютеров на предмет изменения параметров безопасности, перечня разрешенных программ, открытых сетевых портов;

– настройка политики безопасности ОС;

– периодическое проведение инструктажа персонала по правилам сетевой безопасности и контроль знаний.

Противодействие использованию ПУА для несанкционированного доступа к информационным ресурсам должно заключаться не только в использовании вышеописанных рекомендаций и применении программно-технических комплексов, но и постоянном обучении и контроле персонала.

ПОСТРОЕНИЕ ОПТИМАЛЬНОЙ КОНФИГУРАЦИИ СИСТЕМЫ ЗАЩИТЫ ИНФОРМАЦИИ

Певнев В. Я., Нестеренко Л. Ю.

Харьковский национальный университет внутренних дел, Харьков

Одной из самых востребованных задач, с точки зрения пользователя, является задача обеспечения заданного уровня безопасности системы (ЗУБС) при минимальных затратах. ЗУБС следует обеспечивать набором приборов, которые перекрывают весь спектр возможных угроз, как по утечке информации, так и по ее модификации.

При построении системы защиты информации (СЗИ) в первую очередь необходимо проанализировать угрозы, возникающие на защищаемом объекте. В докладе представлена классификация угроз, учитывающая особенности объекта защиты.

Исходя из проведенного анализа, выбираются способы и устройства защиты, обеспечивающие эти способы. Представленные характеристики основных устройств защиты показывают возможные подходы к составу комплексной СЗИ.

Следующим этапом построения будет выбор оптимальной конфигурации СЗИ. Для этого необходимо выбрать критерии для оценки СЗИ. В докладе показаны критерии, выполнение которых лежит в основу построения СЗИ. Следует отметить, что задачи выбора оптимальной конфигурации СЗИ являются многокритериальными с большим количеством ограничений. В качестве ограничений могут выступать количество используемых приборов, их вес, габариты, стоимость и т.д. При построении СЗИ комплекс приборов приобретает новые свойства, которые не свойственны каждому прибор в отдельности. Этот факт необходимо учитывать при выборе номенклатуры приборов, чтобы избежать дублирования и повышением стоимости системы. При этом возрастает сложность решения задачи.

Одним из самых серьезных ограничений является надежность создаваемой системы. Следует отметить и то, что достижение максимальной или заданной надежности может выступать как критерий оптимальности. В докладе показана возможные пути построения СЗИ с обеспечением заданного уровня защищенности системы с ограничением на максимальную стоимость комплекта оборудования и заданной надежностью работы.

Представлен математический аппарат, решающий поставленную задачу. Решение иллюстрируется примером построения СЗИ оптимальной конфигурации.

ПОНЯТИЕ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

Певнєв В. Я., Цуранов М. В.

Харківський національний університет внутрішніх справ, Харків

Згідно з Доктриною інформаційної безпеки України [1] забезпечення ІБ відноситься до найбільш важливих функцій держави. Це положення показує місце ІБ в безпеці всієї держави. У [1] також визначені життєво важливі інтереси в інформаційному середовищі особи, суспільства і держави, які потребують захисту з боку держави. Разом з тим в існуючих законах немає поняття ІБ. Більш того, воно відсутнє і в універсальній десятковій класифікації. Іншими словами, ІБ як би не існує.

Слід сказати що в багатьох нормативних документах як ІБ так і ІБ держави розглядаються в даний конкретний момент часу, наприклад в [1] мовиться, що «Доктрина інформаційної безпеки Україні спрямована на забезпечення необхідного рівня інформаційної безпеки Україні в конкретних умовах даного історичного періоду».

Виходячи з вищевикладеного, авторами пропонується наступне визначення ІБ: інформаційна безпека – властивість системи в перебігу заданого часу протистояти несанкціонованому зняттю і модифікації інформації.

Виходячи з даного визначення ІБ математична модель набере наступного вигляду:

;

; при

;

;  ,

,где

– значення функції ІБ для i-ої погрози;

– значення функції ІБ для i-ої погрози;n – кількість погроз;

Δt – час, в перебігу якого реалізується i-а погроза цілісності, доступності або конфіденційності ІБ;

– час, в перебігу якого необхідно підтримувати заданий рівень ІБ.

– час, в перебігу якого необхідно підтримувати заданий рівень ІБ.Представлене в роботі визначення ІБ відображає сутність цього терміну, не прив'язуючись до конкретної системи. Головною відмінністю від запропонованих раніше визначень є введення тимчасової складової. Сформульовано математичну модель.

1. Доктрина інформаційної безпеки України. ЗАТВЕРДЖЕНО Указом Президента України від 8 липня 2009 року № 514/2009 // dent.gov.ua/documents/9570.phpl

ВАРІАНТИ ВИРІШЕННЯ ПРОБЛЕМ ОЦІНКИ ЗБИТКІВ ПІДПРИЕМСТВА В РАЗІ ВИТОКУ ІНФОРМАЦІЇ

Пересічанський В. М., Кальченко В. В.

Харківський національний університет внутрішніх справ, Харків

У сучасних умовах ринку, виживання підприємства є першорядним завданням. Згідно статистики витік навіть 20 % комерційної інформації в 60 % приводить до банкрутства фірми. Підрахунок збитків підприємства у випадку втрати конфіденційної інформації важко розглядати в узагальненому випадку. Її можна розглядати окремо, на конкретно взятому випадку.

Оцінка вартості загубленої інформації може проводитися як шляхом створення групи компетентних експертів, так і шляхом залучення фахівців з оціночної компанії. Універсальних формул для розрахунку збитків в інформаційній сфері не існує, але є підходи що дозволяють оцінити вартість деякого об'єкта, що дозволить зробити висновки про збитки. В якості об'єкта може виступати база даних, електронна бібліотека, дослідницький звіт, результати експериментів, технологія виробництва й т.д. У нашій країні прийнятий національний стандарт України №1 «Основні положення оцінки майна й майнових прав», який регулює питання, пов'язані з оціночною діяльністю. У рамках цього стандарту визначені три підходи оцінки об'єкта інтелектуальної власності. Це витратний, порівняльний і дохідний підходи. Кожний із цих підходів містить у собі ще ряд методів, які дозволяють вирішувати завдання оцінювання в конкретному, окремо взятому випадку.

Сенс витратного полягає у визначенні поточної вартості витрат на створення об'єктів оцінки в поточних цінах і наступному корегуванні на суму зношування. Витратний підхід є єдино застосовним, коли втрачений об’єкт інтелектуальної власності не був призначений для одержання доходу або коли по тим або інших причинах ринкову вартість важко визначити двома іншими підходами. Як правило, цей підхід використовують як доповнення до дохідного підходу або для визначення мінімальної ціни при порівняльному підході.

Сутність порівняльного підходу полягає в тому, що вартість прав на об'єкти інтелектуальної власності визначається шляхом зіставлення цін недавніх продажів подібних об'єктів. При наявності достатньої кількості достовірної інформації про недавні продажі подібних об'єктів інтелектуальної власності ринковий підхід дозволяє одержати результат, що максимально близько відображає відношення ринку до об'єкта оцінки.

Зміст дохідного підходу полягає в тому, що вартість будь-якого об'єкта інтелектуальної власності можна ототожнити з капіталом (інвестицією) певної величини, здатної генерувати додатковий прибуток або, говорячи точніше, надлишкову прибавочну вартість на умовах ефективного використання цього активу. Тобто цей метод дозволяє порахувати втрати від угод, що не відбулися.

Незважаючи на існування підходів, і методів оцінки - на практиці вкрай важко, а іноді й взагалі неможливо точно встановити суму всіх втрат підприємства.

ОПТИМІЗАЦІЯ ТРАНСПОРТНОЇ МЕРЕЖІ IP/MPLS НА ОСНОВІ ІМІТАЦІЙНОГО МОДЕЛЮВАНИЯ

Поштаренко В. М., Бурлаков Д. С.

НТУ «ХПИ», Харьков

Популярність технології IP/MPLS як однієї з основних технологій транспортного рівня NGN швидко зростає. Але IP/MPLS наслідує проблеми пакетної мережі IP. По-перше, це поліпшення якості обслуговування переданого трафіку, тобто зниження затримок, зменшення втрат та збільшення інтенсивності потоків трафіку. По-друге, завантаження всіх ресурсів мережі повинно бути максимально можливим для підвищення обсягів переданого трафіку. В сучасних протоколах задача маршрутизації розглядається як вибір найкоротшого шляху до адресата на підставі одного з простих параметрів, наприклад, часу доставки (затримка). Питання оптимізації продуктивності не є для них основним, у результаті маршрутизація найкоротшим шляхом часто створює незбалансований розподіл трафіку і, як наслідок, неефективне використання ресурсів мережі. Для вирішення завдань мінімізації перевантажень у процесі керування трафіком найбільш перспективними є методи Traffic Engineering.

Але незважаючи на актуальність проблеми, до теперішнього часу немає чітко визначеного математичного апарату, який би здійснював оптимізацію конкретної мережі за допомогою TE. Тому для цього доцільне використання імітаційного моделювання, яке здійснюється у готових програмних продуктах.

Метою даної роботи є розробка імітаційної моделі мережі ІР/MPLS, що виконує оптимізацію за критерієм максимальної продуктивності на основі методів Traffic Engineering при обмеженнях на показники якості обслуговування QoS. Імітаційна модель розроблена у середовищі Network Simulator 2.

В роботі була досліджена методика побудови моделей MPLS магістралей і динамічної оцінки пропускної здатності мережі у середовищі моделюючої системи NS-2 за допомогою спеціально розробленої процедури, що періодично оцінює продуктивність мережі в процесі імітаційного моделювання, для виявлення короткочасних перевантажень у магістралях.

Таким чином, за допомогою імітаційного моделювання MPLS магістралей була оцінена їх продуктивність для випадків мережі зі звичайною маршрутизацією та мережі з урахуванням MPLS-TE. Отримані результати продемонстрували нераціональність традиційної ІР маршрутизації і переваги використання оптимізації на основі методів Traffic Engineering. Отже, обґрунтовано технічну ефективність даного рішення, а результати оптимізації показали, що перерозподіл потоків істотно впливає на продуктивність мережі. Дана модель використовує дані про топологію і поведінку трафіку, тому легко може застосовуватися при проектуванні та експлуатації магістральних мереж. Подальше вдосконалення розробки може поглибити подібність моделі до реальних характеристик транспортних мереж.

ОПТИМІЗАЦІЯ ТРАНСПОРТНИХ МЕРЕЖ NGN НА ОСНОВІ ТЕХНОЛОГІЇ NGSDH

Поштаренко В.М., Дорохін І.С.

НТУ «ХПІ», Харків

Розвиток технології Ethernet привів до появи нового транспорту - PoS (Pocket over SDH), або NewGen SDH (NG SDH). По суті, це симбіоз двох добре знайомих технологій – Ethernet й SDH. Така технологія має всі переваги системи передачі SDH, що характеризується найвищою надійністю й керованістю, і мережі IP, що дозволяє надавати всі необхідні послуги передачі пакетного трафіка. Архітектура сучасних мультиплексорів NGSDH з роздільними шинами TDM і шиною даних припускає використання двох незалежних матриць комутації для обробки трафіка SDH і пакетного трафіка. Такий підхід дозволяє не відображати трафік даних у віртуальні контейнери VC й є наступним кроком на шляху до міграції транспортних мереж від передачі традиційного голосового трафіка до повністю пакетної передачі даних у майбутньому. Будучи, по суті, гібридною платформою, обладнання NGSDH дозволяє при збереженні інвестицій в існуюче встаткування й прибутків від послуг TDM одержувати додаткові джерела доходів.

Для операторів зв'язку й проектних організацій різного рівня представляється необхідним мати інструмент для побудови структури мереж SDH при розгортанні нових і модернізації вже існуючих мереж.

Метою роботи є розробка алгоритму оптимізації структури транспортних мереж SDH з використанням багаторівневої декомпозиції на основі математичної моделі для зменшення мінімальних капітальних витрат на побудову або модернізацію мережі SDH.

В роботі була розроблена імітаційна модель транспортної мережі NGSDH в спеціалізованому програмному середовищі Network Simulator-2, а також спеціальні скріпти. Зазначені скріпти використовуються для оцінки пропускної здатності магістралі, середнього часу і відсотка доставлених пакетів для різної інтенсивності потоків в процесі моделювання. Таким чином, за допомогою імітаційного моделювання SDH магістралей було оцінено продуктивність мереж з використанням алгоритму і без нього. Отримані результати продемонстрували раціональність використання алгоритму при побудові мереж. Застосування алгоритму й методики проектування дозволяє одержувати оптимізовану по заданим у постановці завдання критеріям вибору структуру мереж SDH і схему забезпечення необхідної якості надаваних користувачам послуг. Результати роботи алгоритму можуть бути використані для підготовки необхідних рекомендацій з оптимізації структури мереж SDH. Дана модель використовує дані про топологію і поведінку трафіку, тому легко може застосовуватися при проектуванні та експлуатації магістральних мереж.

Измерительный узел для исследования импульсной поляризации сегнетокерамики

Резинкин О. Л., Гончаренко С. В.

НИПКИ «Молния» НТУ «ХПИ», Харьков

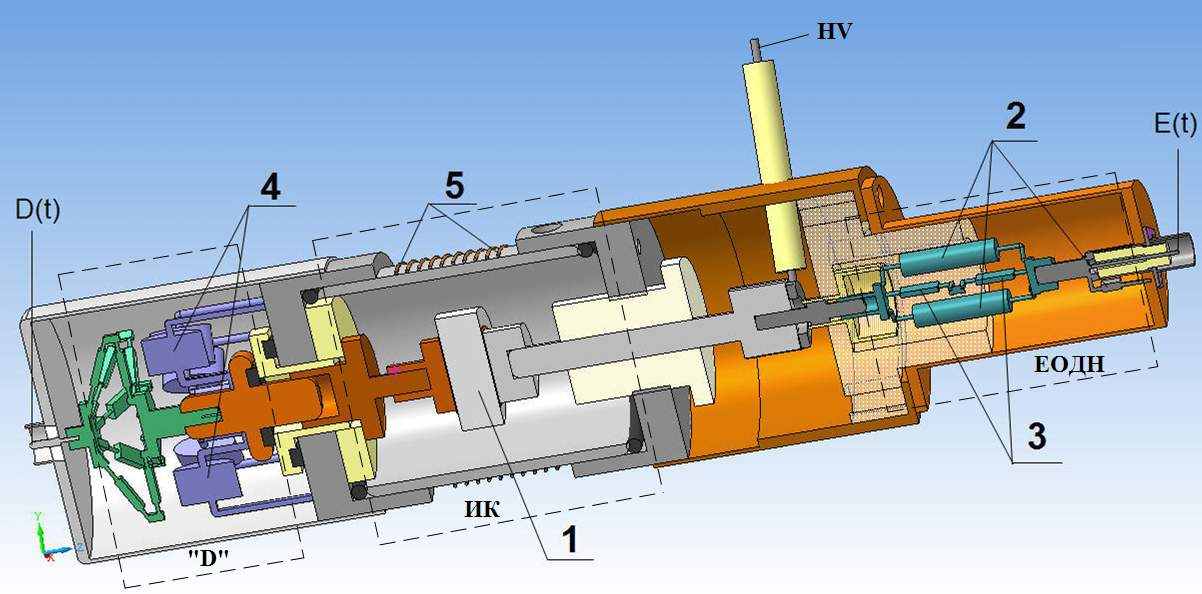

Для исследования импульсной поляризации образцов сегнетокерамики в сильных импульсных монотонно нарастающих электрических полях при длительности фронта составляющей десятки наносекунд разработан высоковольтный экспериментальный стенд. Монотонно нарастающее напряжение на образцах исследуемых нелинейных диэлектриков формировалось при помощи двойной формирующей линии. Исследование зависимости электрической индукции D от напряженности электрического поля E проводилось при помощи схемы Сойера-Тауэра◦[1], переработанной для применения в импульсном режиме работы. При этом разработанный измерительный узел (см. рис.) объединял импульсный емкостно-оммический делитель напряжения ЕОДН, маслонаполненную камеру для исследуемого образца ИК, измерительные конденсаторы для осциллографирования электрической индукции «D», систему защиты осциллографа при пробое образца и систему термостатирования.

ЕОДН – емкостно-оммический делитель напряжения; ИК – маслонаполненная измерительная камера; «D» – регистратор электрической индукции; HV – высоковольтный ввод; 1 – исследуемый образец; 2, 3 – конденсаторы и резисторы ЕОДН;◦4 измерительные конденсаторы для регистрации D(t); 5 – нагревательный элемент.

Для тестирования представленного измерительного узла была проведена синхронная регистрация сигналов на его выходных разъемах D(t) и E(t) при установленном образце линейного диэлектрика. Расхождение формы полученных в тестовом эксперименте осциллограмм не превысило погрешности осциллографа.

1. Sawyer C. B., Tower C. N. Phys. Rev. 1930, v. 35, p. 269.

РАСЧЕТНЫЙ ВЫБОР ПАРАМЕТРОВ НЕСПЛОШНЫХ

МНОГОСЛОЙНЫХ ЭКРАНОВ

Резинкина М. М., Гринченко В. С.

Научно-технический центр магнетизма технических объектов НАН Украины, Харьков

Проблема уменьшения напряженностей электромагнитного поля токовых источников тесно связана с вопросами электромагнитной совместимости, и потому является актуальной технической задачей. Распространенным методом уменьшения величины напряженности магнитного поля (МП), создаваемого синусоидальными источниками тока, является использование электромагнитных экранов. В ряде случаев целесообразно применять системы плоских экранов. Причем, могут использоваться как сплошные, так и ленточные проводящие экраны различной степени сплошности. В данной работе решается задача поиска конфигураций систем экранов, обеспечивающих требуемые значения коэффициентов ослабления МП при наименьшем расходе металла, необходимого для их изготовления.

Рассмотрена задача экранирования МП трехфазного шинопровода, по которому течет синусоидальный ток. Аналитическое описание МП систем электромагнитных экранов сложной пространственной конфигурации представляется затруднительным. Поэтому наиболее доступным способом изучения экранирующих свойств таких систем является моделирование их МП с применением конечно-разностных методов.

Исследованы экранирующие свойства плоских многослойных сплошных и ленточных экранов. Варьировались толщины экранов и степень их сплошности. Найдены распределения напряженности МП при наличии экрана, по которым рассчитаны соответствующие значения коэффициентов экранирования в зонах за шинопроводом и над ним. Как оказалось, для всех исследованных вариантов выполнения экранов, значения коэффициентов экранирования в зоне над источником тока сравнительно невелики по отношению к значениям коэффициентов экранирования в зоне за источником. Для решения проблемы экранирования зоны над источником предложено использовать уголковые электромагнитные экраны, имеющие кроме основного слоя, перпендикулярный ему дополнительный слой. В этом случае значение коэффициента экранирования в зоне над шинопроводом сравнимо со значением коэффициента экранирования в зоне за ним. Эффективно применение экранов, имеющих несколько слоев по всей длине. Как следует из проведенных расчетов, наиболее экономичным является применение двухслойных сплошных и трехслойных ленточных уголковых экранов.