Конспект лекций по дисциплине: «сетевая экономика» Количество разделов

| Вид материала | Конспект |

- Конспект лекций по дисциплине «Маркетинг», 487.79kb.

- Конспект лекций для студентов специальности 080110 «Экономика и бухгалтерский учет, 1420.65kb.

- Рабочая программа по учебной дисциплине Сетевая экономика наименование учебной дисциплины, 735.74kb.

- Рабочая программа по дисциплине «Сетевая экономика» для специальности 080801 Прикладная, 112.4kb.

- Конспект лекций по дисциплине сд. 04 «Аудит» направления 080100 «Экономика», 1123.59kb.

- Конспект лекций по дисциплине "Экономика отрасли", 638.19kb.

- В. Ф. Панин Конспект лекций по учебной дисциплине "Теоретические основы защиты окружающей, 1559.17kb.

- Темы курсовых работ по дисциплине «Сетевая экономика» Для студентов специальности 080801, 14.17kb.

- Конспект лекций по курсу «Организация производства», 2032.47kb.

- Конспект лекций по курсу «Организация производства», 2034.84kb.

5.3. Принципы создания платежных систем на микропроцессорных картах

Определенные опасности существуют и для принимающей платеж стороны. В Интернете имеются тысячи хакерских страничек, публикующих украденные и перехваченные в процессе транзакций реквизиты банковских карт, а также специальные программы, генерирующие их номера. Неблагонадежный покупатель может указать при заключении сделки такие реквизиты, местный центр обработки платежей успешно проведет авторизацию, после чего истинный владелец карты опротестует транзакцию, поскольку сам он никаких покупок в Интернете не совершал. Как правило, протест поступает спустя некоторое время после проведения платежа через банк и оплаченный ранее заказ к этому моменту уже отправлен мошеннику. Предъявление претензий отделению банка, производившему обработку запроса в большинстве случаев ни к чему не приводит: в процессе транзакции были указаны верные данные о владельце карты и формально банк не несет никакой ответственности за законность такой сделки.

К сожалению, в отличие от западных стран, в России механизм оплаты заключаемых через Интернет сделок с использованием банковских расчетных карт развит очень и очень слабо. Безусловно, с точки зрения пользователя оплата сделанного на коммерческом web-сайте заказа при помощи пластиковой карты очень удобна' для этого достаточно лишь указать ее реквизиты и сумму, подлежащую списанию со счета. Но это совершенно неудобно организациям, осуществляющим торговлю во Всемирной сети. Во-первых, для приема платежей от держателей банковских карт заинтересованная организация должна заключить специальный договор с банком-эмитентом, выпустившим карту в обращение, либо с банком, обслуживающим счета данного предприятия. Однако если бы все проблемы ограничивались исключительно бумажной волокитой с клиентским отделом банка, ситуация еще была бы не столь плачевной. Обслуживание кредитных и дебетовых карт требует приобретения и установки на сервере специального программного обеспечения, а порой — целого аппаратно-программного комплекса, обеспечивающего не только проводку платежей, но и безопасность транзакций. Излишним будет упоминать, что это достаточно дорогое удовольствие. А с учетом принятой сейчас в нашем государстве налоговой политики подобные капиталовложения оправдываются лишь в том случае, если предприятие планирует достичь подобным образом достаточно большого оборота средств. Поскольку процентное количество держателей расчетных карт среди общего числа платежеспособных пользователей Интернета в настоящий момент не столь уж велико, обеспечение на сервере поддержки транзакций с банковских карточек зачастую становится просто невыгодным.

Принципы создания платежных систем

- удовлетворять международным стандартам и требованиям существующих платежных систем;

- быть многофункциональными — поддерживать на одном физическом носителе как можно больше функций (и традиционных платежных, и небанковских);

- гарантировать высокую безопасность проведения всех операций, выполнять контроль и диагностику потенциальных атак;

- содержать средства поддержки работы в коммуникационных сетях общего пользования;

- обеспечивать широкий набор клиентских сервисов за счет создания гибких и удобных средств управления приложениями на карте;

- быть применимыми в системах электронного бизнеса и сетях мобильной торговли;

- хне зависеть от производителей и поставщиков аппаратных компонентов — быть интероперабельными с точки зрения оборудования.

5.4. Технические основы и технические средства создания платежных систем

Платежная система Интернета — это технология проведения расчетов между финансовыми структурами, бизнес-Организация и Интернет-пользователями в процессе покупки продукции, товаров и услуг через Интернет.

Именно платежная система позволяет превратить

службу по Обработке заказов или электронную витрину в Полноценный магазин со всеми стандартными атрибутами: выбран товар или

услугу на web -сайте Продавца, покупатель может осуществить платеж, не отходя от компьютера.

Известны также технологии, связанные:

- с автоматической идентификацией товаров на базе считывания и распознавания штриховых кодов; эта технология должна допускать не более одной ошибки на 32 млн. считываемых символов;

- с использованием различных коммуникаций;

- с обеспечением необходимого уровня безопасности совершения транзакций;

- с построением корпоративных информационных порталов; в основе построения портала лежит технология «тонкого клиента», когда пользователь с помощью web -браузера обращается к web-серверу, который обеспечивает доступ к внутренним и внешним ресурсам компании; при этом используется удобная организация информационного интерфейса — слева расположено оглавление всех доступных ресурсов, а справа находится окно информационного обмена, в котором появляются вызываемые данные.

В качестве иллюстрации современных комплексных технологий, которые могут быть использованы для создания готовых электронных магазинов, можно привести технологию INTERSHOPтМ3.

INTERSHOP Communications Inc. является одним из крупнейших в мире производителей программного обеспечения для систем электронной коммерции. Компания TopS предлагает на российском рынке законченные решения по организации и внедрению систем электронной коммерции на базе программных продуктов INTERSHOP.

INTERSHOP представляет собой полнофункциональную торговую систему, в которой объединены функции традиционной формы торговли, а также система электронной торговли.

Управление магазином осуществляется системным администратором и бизнес-администратором при помощи удаленного компьютера и обычного web-брауэера.

Отличительными особенностями технологии INTERNETSHOP являются:

слияние функций Интернет-витрины и автоматической торговой системы, работающей без вмешательства менеджеров;

работа менеджера с торговой системой через браузер (закрытый вход в систему), а не в качестве удаленного клиента.

INTERSHOP может быть использован как самостоятельная торговая система, ведущая свой бизнес через Интернет. В этом случае компании, использующие INTERSHOP, все торговые операции производят в рамках этой торговой системы.

INTERSHOP также может быть Использован и как Интернет-магазин для внешней торговой системы. Менеджер Интернет-магазина одновременно является оператором торговой системы, установленной в организации. INTERSHOP предоставляет возможность покупателю просмотреть каталог товаров и услуг; активизировать полное описание товаров, их изображения; получить информацию о цене, Индивидуальных скидках, наличии товара на складе; сложить понравившийся товар в «корзину»; зарегистрироваться и оформить покупку; определить метод доставки; выбрать способ оплаты. Менеджер торговой системы выполняет ряд функций:

создание и редактирование категорий каталога товаров;

ввод и модификацию информации о товарах;

регистрацию новых поступлений в Интернет-магазин;

настройку автоматически рассылаемых сообщений;

работу со структурой базы данных о покупателях;

контроль за получением информации о новых заказах, отслеживание прохождения заказа, счета, платежа;

составление статистических бизнес-отчетов по Посетителям, товарам, по периодам времени.

Внешние системы подключаются к INTERSHOP (платежные системы) через специальные API, с помощью которых можно также взаимодействовать и с удаленными торговыми системами.

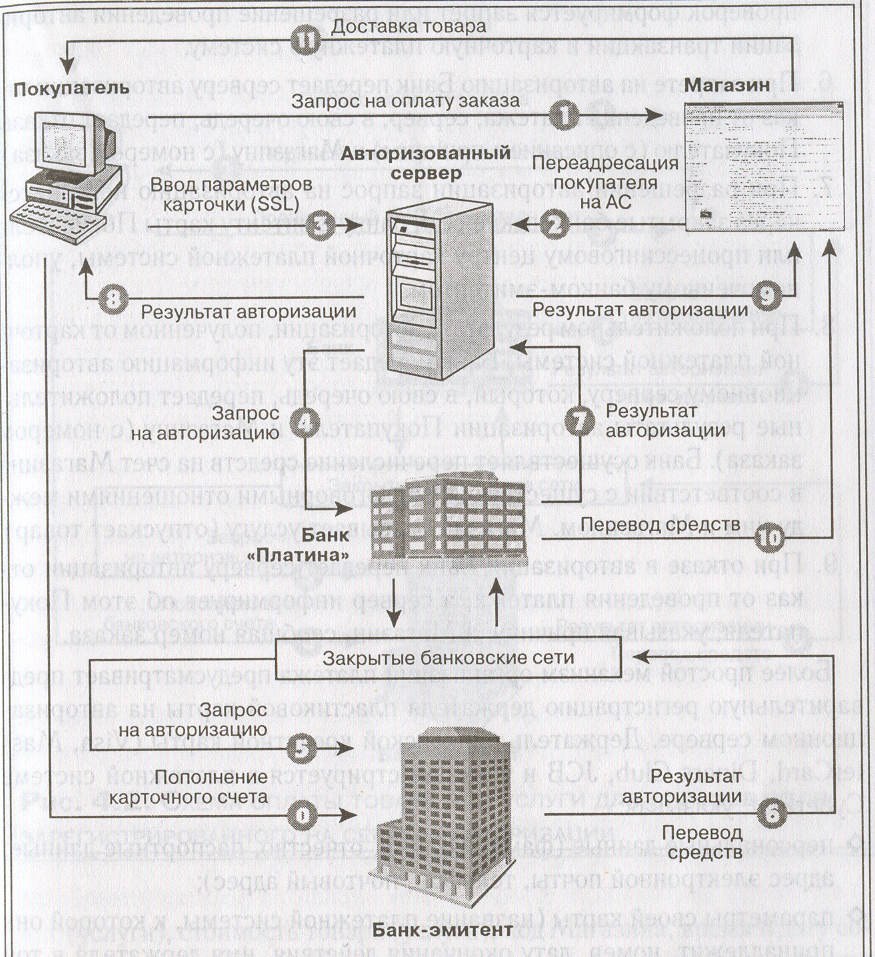

Организация оплаты для пользователя, не зарегистрированного на сервере авторизации:

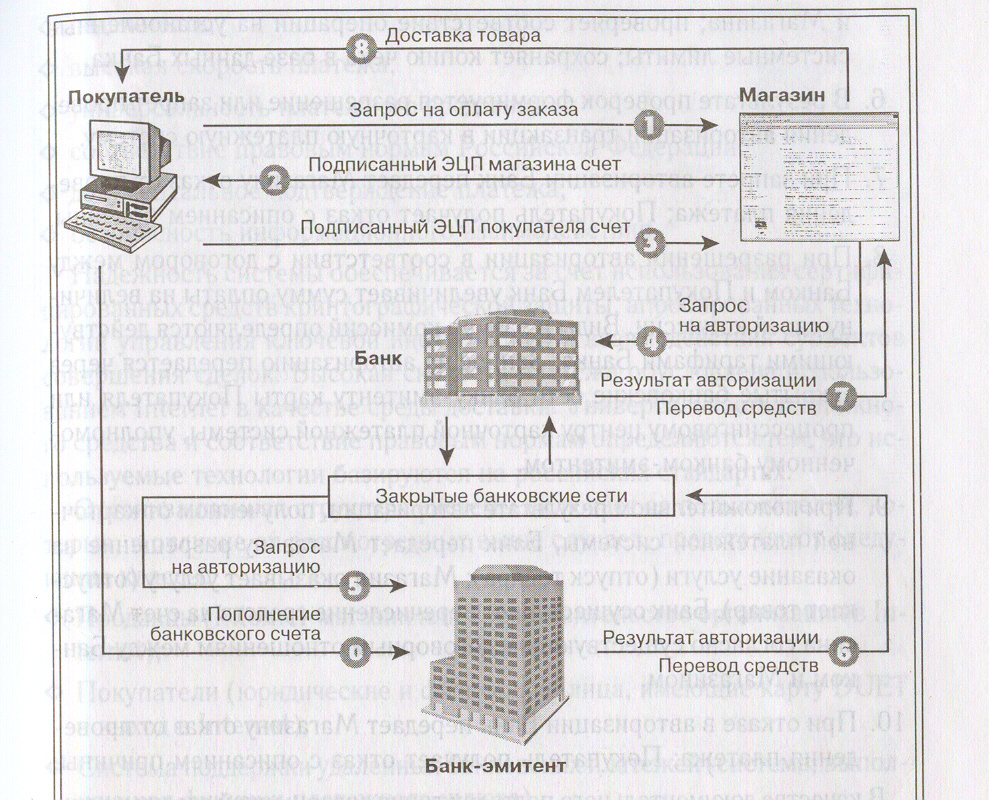

Организация оплаты для пользователя зарегистрированного на сервере авторизации:

Основными составляющими компонентами инфраструктуры электронного магазина являются: непосредственно электронный магазин, рабочие места менеджеров электронного магазина, межсетевой экран (он обеспечивает защиту от несанкционированных действий), маршрутизатор (устройство выхода в Интернет), рабочее место удаленного/мобильного администратора (обеспечивающего Менеджеру управление электронным магазином с удаленного/мобильного компьютера) и покупатели.

ПО электронного магазина целесообразно инсталлировать в специально защищенной так называемой демилитаризованной зоне, располагающейся за межсетевым экраном.

Более или менее быстрое освоение Интернет-торговли в России обусловливает необходимость поиска экономически и технически целесообразного решения, связанного с созданием коммерсантом собственного электронного магазина.

Для организации собственного электронного магазина коммерческой фирме необходимо приобрести достаточное количество компьютеров, заключить договор с провайдером Интернет о создании web-узла, а затем с помощью выбранного экономически и технически целесообразного программного обеспечения (ПО) открыть на нем электронную торговую точку.

Выбор ПО является одной из наиболее важных и вместе с тем ответственных задач, которую надо решать уже на начальном этапе работ по созданию электронного магазина. Принять ошибочное решение вполне возможно, если ориентироваться не на профессионалов в соответствующей области знания и практики, не на достаточно строгую систему расчетов, а на рекламу.

Первоначальным этапом работ является создание собственного web -узла, Известно несколько основных способов их проектирования:

1) привлечение к этой работе собственных профессионально подготовленных программистов, обязанностью которых будет являться построение узла с помощью средств разработки web-приложений;

2) поручение сторонней специализированной фирме заняться планированием, разработкой и внедрением виртуального электронного магазина;

З) самим использовать готовое программное обеспечение, приспособленное для создания собственного электронного магазина.

Первый способ требует весьма больших затрат времени, второй способ сопряжен с очень большими затратами денежных средств, а третий способ является наиболее экономичным с точки зрения затрат времени и финансовых средств. По данным известного в этой области специалиста А. Роговцева (www.mtm.msk.ru), в состав профессиональной команды, занятой созданием электронного магазина, должны входить как минимум: программист по базам данных, дизайнер HTML-страниц, художник, специалист по бизнес-логике, администратор сети и менеджер проекта. Труд перечисленных специалистов оплачивается достаточно высоко. Поэтому и затраты достаточно велики.

Как было отмечено выше, наименее затратным по времени и финансовым вложениям является третий способ создания электронного магазина. Поэтому и рассмотрим альтернативные варианты решений, встречающихся на рынке программных средств. За критерии оптимальности, с помощью которых предлагается получить интегральную оценку качества альтернативных программных средств, предназначенных для создания электронного магазина, примем следующие:

простота реализации бизнес-проекта;

степень дружественности интерфейса;

удобство средств ведения торговли;

скорость обработки заказов и осуществления платежей;

обеспечение необходимого уровня технической поддержки;

качество документального оформления соответствующих операций;

принятая политика поддержки;

стоимость обслуживания ПО.

ТЕМА 6. ПОДТВЕРЖДЕНИЕ, ЛИЦЕНЗИРОВАНИЕ И СТРАХОВАНИЕ РАСПРЕДЕЛЕННОГО ОБСЛУЖИВАНИЯ

Лицензирование некоторых видов деятельности по-прежнему остается в Российской Федерации эффективным инструментом государственного регулирования, в частности, при обеспечении уровня информационной безопасности.

Источником норм о лицензировании защиты информации являются ФЗ “О лицензировании...”, ФЗ “Об ЭЦП” и Указ # 334.

Согласно ФЗ “О лицензировании...”, “к лицензируемым видам деятельности относятся виды деятельности, осуществление которых может повлечь за собой нанесение ущерба правам, законным интересам, здоровью граждан, обороне и безопасности государства, культурному наследию народов Российской Федерации и регулирование которых не может осуществляться иными методами, кроме как лицензированием”. ФЗ “Об ЭЦП” не содержит особой мотивировки применения института лицензирования к перечисляемым в нем деятельностям, поэтому, очевидно, к ним применима та же формулировка. Указ # 334 также не содержит особой мотивировки (если не считать таковой поэтическое вступление к нему).

Законом РФ "О сертификации продукции и услуг" установлено, что “cертификация осуществляется в целях: создания условий для деятельности организаций и предпринимателей на едином товарном рынке Российской Федерации, а также для участия в международном экономическом, научно-техническом сотрудничестве и международной торговле; содействия потребителям в компетентном выборе продукции; защиты потребителя от недобросовестности изготовителя (продавца, исполнителя); контроля безопасности продукции для окружающей среды, жизни, здоровья и имущества; подтверждения показателей качества продукции, заявленных изготовителем”.

При этом, указанное определение относится как к обязательной, так и к добровольной сертификации товаров и услуг. Об обязательной же сертификации сказано, что она “осуществляется в случаях, предусмотренных законодательными актами Российской Федерации”, без какой-либо отсылки к вышеперечисленным целям. То есть, Закон не препятствует установлению обязательной сертификации в связи с любой из них.

Ввиду раздробленности правовых норм, касающихся обязательной сертификации, найти в действующем законодательстве единый перечень целей, в которых вводится этот институт, также не представляется возможным.

Какого-либо обоснования соответствия перечисленным лицензируемым деятельностям в области защиты информации и перечисленным сертифицируемым продуктам и услугам не найдено, поэтому ниже проводим самостоятельный анализ.

1 Лицензирование гражданской защиты информации

1.1 ФЗ "О лицензировании отдельных видов деятельности" предусматривает лицензирование следующих видов деятельности в области шифрования, защиты информации и ЭЦП:

1) деятельность по распространению шифровальных (криптографических) средств;

2) деятельность по техническому обслуживанию шифровальных (криптографических) средств;

3) предоставление услуг в области шифрования информации;

4) разработка, производство шифровальных (криптографических) средств, защищенных с использованием шифровальных (криптографических) средств информационных систем, телекоммуникационных систем;

5) деятельность по разработке и (или) производству средств защиты конфиденциальной информации;

6) деятельность по технической защите конфиденциальной информации;

7) деятельность по выдаче сертификатов ключей электронных цифровых подписей,

8) деятельность по регистрации владельцев электронных цифровых подписей,

9) деятельность по оказанию услуг, связанных с использованием электронных цифровых подписей

10) деятельность по подтверждению подлинности электронных цифровых подписей.

Положения данного закона не распространяются на деятельность, связанную с защитой государственной тайны.

1.2 Указ Президента РФ от 3 апреля 1995 г. # 334 "О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации" содержит общую норму о запрете деятельность юридических и физических лиц, связанной с разработкой, производством, реализацией и эксплуатацией шифровальных средств, а также защищенных технических средств хранения, обработки и передачи информации, предоставлением услуг в области шифрования информации, без лицензий, выданных Федеральным агентством правительственной связи и информации при Президенте Российской Федерации. Хотя ФЗ “О лицензировании...” покрывает эту область и предусматривает приведение законодательства в соответствии со своими нормами, Указ # 334 формально не отменен и на него продолжают ссылаться.

1.3. В настоящее время приняты следующие подзаконные акты, устанавливающих основания и порядок получения лицензий на деятельность по защите конфиденциальной информации:

1) положение о лицензировании деятельности по разработке и (или) производству средств защиты конфиденциальной информации;

2) положение о лицензировании деятельности по технической защите конфиденциальной информации;

3) положение о лицензировании деятельности по распространению шифровальных (криптографических) средств;

4) положение о лицензировании деятельности по техническому обслуживанию шифровальных (криптографических) средств;

5) положение о лицензировании деятельности по предоставлению услуг в области шифрования информации;

6) положение о лицензировании разработки, производства шифровальных (криптографических) средств, защищенных с использованием шифровальных (криптографических) средств информационных и телекоммуникационных систем.

1.4 Лицензирование деятельности связанной с защитой конфиденциальной информации, осуществляет Государственная техническая комиссия при Президенте Российской Федерации. Лицензирование разработки и (или) производства средств защиты конфиденциальной информации, устанавливаемых на объектах высших федеральных органов власти, осуществляет Федеральное агентство правительственной связи и информации при Президенте Российской Федерации. Лицензирование деятельности, связанной с криптографическими средствами, осуществляет ФАПСИ.

В случае осуществления деятельности по разработке и (или) производству средств защиты конфиденциальной информации, лицензируемой ФАПСИ, к соискателям лицензии предъявляются требования:

1) соблюдения лицензиатом режима конфиденциальности при обращении со сведениями, которые ему доверены или стали известны по работе: обеспечение ограничения круга лиц, допущенных к конфиденциальной информации, установление порядка допуска лиц к работам, связанным с использованием конфиденциальной информации, организация обеспечения безопасности ее хранения, обработки и передачи по каналам связи и установление обладателем конфиденциальной информации требований к обеспечению безопасности этой информации;

2) наличия условий, предотвращающих несанкционированный доступ к средствам защиты конфиденциальной информации, обеспечивающих хранение нормативной и эксплуатационной документации, инсталляционных дискет и дистрибутивов программных и программно-аппаратных средств защиты конфиденциальной информации в металлических шкафах (хранилищах, сейфах), оборудованных внутренними замками, а также хранение дубликатов ключей от металлических шкафов (хранилищ, сейфов) и входных дверей в сейфе ответственного лица, назначенного руководством лицензиата;

3) аттестование средств обработки информации, используемых для разработки средств защиты конфиденциальной информации, а также для автоматизированного учета в соответствии с требованиями по защите информации с использованием лицензионных программного обеспечения для электронно-вычислительных машин и баз данных;

4) выполнение требований государственных стандартов Российской Федерации, конструкторской, программной и технологической документации, единой системы измерений, системы разработки и запуска в производство средств защиты конфиденциальной информации, в соответствии с которыми конструкторская документация лицензиата имеет номер, зарегистрированный в государственном реестре разрабатывающих предприятий, а нормативные правовые акты по разработке, конструкторская документация и технические условия обеспечивают соответствие показателей продукции нормам и требованиям, установленным Федеральным агентством правительственной связи и информации при Президенте Российской Федерации в пределах его компетенции;

5) наличие системы учета изменений, внесенных в техническую и конструкторскую документацию, и системы учета готовой продукции;

6) наличие у руководителя лицензиата и (или) уполномоченного им лица высшего образования и (или) профессиональной подготовки в области защиты информации с квалификацией "специалист по защите информации" и производственным стажем в области лицензируемой деятельности не менее 5 лет.

Эти требования не предъявляются при осуществлении деятельности, лицензируемой Гостехкомиссией.

1.5 Федеральный закон от 10 января 2002 г. # 1-ФЗ "Об ЭЦП" предусматривает, что лицензированию подлежит деятельность удостоверяющего центра. При этом ФЗ содержит положение о том, что удостоверяющий центр должен обладать необходимыми материальными и финансовыми возможностями, позволяющими ему нести гражданскую ответственность перед пользователями сертификатов ключей подписей за убытки, которые могут быть понесены ими вследствие недостоверности сведений, содержащихся в сертификатах ключей подписей.

Требования, предъявляемые к материальным и финансовым возможностям удостоверяющих центров, определяются Правительством Российской Федерации по представлению уполномоченного федерального органа исполнительной власти. Фактически это означает, что данные требования должны включаться в лицензионные условия.

1.6 ФЗ "Об информации…", статья 5, устанавливает, что право удостоверять идентичность электронной цифровой подписи осуществляется на основании лицензии. Эти положения (как и положения ст.5 ФЗ "Об ЭЦП") корреспондируют перечню лицензируемых видов деятельности в области ЭЦП, установленному ФЗ "О лицензировании отдельных видов деятельности".

1.7 Лицензирующие органы осуществляют контроль за соблюдением лицензиатом лицензионных требований. Контроль осуществляется путем проведения плановых и внеплановых проверок, а по результатам таких проверок составляется акт о выполнении (невыполнении) лицензиатом лицензионных требований и условий с указанием конкретных нарушений и сроком их устранения, с которым обязательно знакомится лицензиат.

2 Сертификация гражданской защиты информации

2.1.Положение о необходимости сертификации средств защиты информации содержится в п.2 Указа Президента РФ от 3 апреля 1995 г. # 334 "О мерах по соблюдению законности в области разработки производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации" (с изм. и доп. от 25 июля 2000 г.). Он предусматривает необходимость запрета на:

1) использование государственными организациями и предприятиями в информационно-телекоммуникационных системах шифровальных средств, включая криптографические средства обеспечения подлинности информации (электронная подпись), и защищенных технических средств хранения, обработки и передачи информации, не имеющих сертификата Федерального агентства правительственной связи и информации при Президенте Российской Федерации,

2) размещение государственных заказов на предприятиях, в организациях, использующих указанные технические и шифровальные средства, не имеющие сертификата ФАПСИ.

Таким образом, Указ предусматривает необходимость сертификации только шифровальных средств и средств технической защиты информации, используемых государственными организациями и предприятиями и предприятиями, выполняющими госзаказ.

Существует также ряд НПА, опреляющих номенклатуру и порядок сертификации средств, предназначенных для защиты сведений, составляющих государственную тайну. В связи со спецификой данного исследования, эти акты здесь не рассматриваются.

2.2. Постановление Правительства РФ от 21 апреля 2000 г. # 368 "О Межведомственной комиссии по интеллектуальным картам" предусматривает необходимость использования в автоматизированных системах федерального значения с интеллектуальными картами только отечественных сертифицированных средств защиты информации.

.2.3. Единого предметного перечня шифровальных средств и средств защиты информации, подлежащих обязательной сертификации, нет. В сводную Номенклатуру продукции и услуг (работ), в отношении которых законодательными актами Российской Федерации предусмотрена их обязательная сертификация, введенную в действие постановлением Госстандарта РФ от 23 февраля 1998 г. # 5 положения о необходимости сертификации средств защиты информации не вошли.

2.4 В отношении средств защиты информации, не содержащей государственную тайну, сертификация осуществляется в общем порядке.

2.5 Приказ ФАПСИ от 23 сентября 1999 г. # 158 "Об утверждении Положения о порядке разработки, производства, реализации и использования средств криптографической защиты информации с ограниченным доступом, не содержащей сведений, составляющих государственную тайну (ПКЗ-99)" предусматривает, что при принятии решения о необходимости криптографической защиты подлежащей в соответствии с действующим законодательством обязательной защите конфиденциальной информации требования данного Положения являются обязательными для:

1) государственных органов и государственных организаций;

2) юридических лиц и индивидуальных предпринимателей, осуществляющих виды деятельности, подлежащие в соответствии с законодательством Российской Федерации лицензированию ФАПСИ;

3) негосударственных организаций и физических лиц при необходимости обмена конфиденциальной информацией с государственными органами, государственными организациями или другими организациями, выполняющими государственные оборонные заказы;

4) других организаций независимо от их организационно-правовой формы и формы собственности при выполнении ими государственных оборонных заказов.

В отношении иных лиц требования Положения носят рекомендательный характер

Федеральный закон от 10 января 2002 г. # 1-ФЗ "Об электронной цифровой подписи" (Ст.5 Пункт 4) предусматривает, что при создании ключей электронных цифровых подписей для использования в информационной системе общего пользования должны применяться только сертифицированные средства электронной цифровой подписи. При возникновении убытков в связи с созданием ключей электронных цифровых подписей несертифицированными средствами электронной цифровой подписи, убытки должны возмещаться создателями или распространителями этих средств. В корпоративных информационных системах федеральных органов государственной власти, органов государственной власти субъектов Российской Федерации и органов местного самоуправления использование несертифицированных средств электронной цифровой подписи и созданных ими ключей электронных цифровых подписей вообще не допускается.

2.6 ФЗ "Об ЭЦП" предусматривает, что сертификация средств электронной цифровой подписи осуществляется в соответствии с законодательством Российской Федерации о сертификации продукции и услуг.

Это положение означает, что применяются общие положения, установленные Законом РФ от 10 июня 1993 г. # 5151-I "О сертификации продукции и услуг" и Правила по проведению сертификации в Российской Федерации (утв. постановлением Госстандарта РФ от 10 мая 2000 г. # 26).

2.7 Положение ФЗ "Об ЭЦП" не позволяет сделать вывод о том, подлежат ли средства ЭЦП, используемые в корпоративных информационных системах, обязательной сертификации, или их сертификация добровольная. В сводную Номенклатуру продукции и услуг (работ), в отношении которых законодательными актами Российской Федерации предусмотрена их обязательная сертификация, введенную в действие постановлением Госстандарта РФ от 23 февраля 1998 г. # 5 положения о необходимости сертификации средств ЭЦП не вошли; иных правовых актов, устанавливающих перечень средств ЭЦП, подлежащих обязательной сертификации, не принято.

2.8 ФЗ "Об ЭЦП” предусматривает необходимость ведения удостоверяющим центром реестра сертификатов ключей подписей, который ведется удостоверяющим центром. Удостоверяющий центр обеспечивает актуальность реестра и возможность свободного доступа к нему участников информационных систем. Это, видимо, должно считаться одним из лицензионных требований.

Вопросы страхования информационной деятельности нашли должное отражение в федеральных законах и кодексах. Однако механизмы страхования и соответствующие средства практически не используются для целей обеспечения информационной безопасности.

РАЗДЕЛ 5. ЭКОНОМИЧЕСКАЯ ЭФФЕКТИВНОСТЬ ИНФОРМАЦИОННЫХ СЕТЕЙ

___________________________________

ТЕМА 1. ЭКОНОМИЧЕСКАЯ ЭФФЕКТИВНОСТЬ ИНФОРМАЦИОННЫХ СЕТЕЙ