Локальные сети ЭВМ. Способы связи ЭВМ между собой

| Вид материала | Документы |

Содержание41. Базовый состав сетевого ПО Windows. Описание сервисов Понятие о доменной модели Концепция групп пользователей ACL список проверяется лишь при открытии файла |

- Александр Дмитриевич Букин Занятия на практикум, 37.9kb.

- Реферат по теме: "Локальные сети", 254.37kb.

- Рабочая программа по дисциплине "Схемотехника эвм" для специальности 22. 01 "эвм, комплексы,, 87.32kb.

- 1 История развития компьютерной техники, поколения ЭВМ и их классификация Развитие, 1329.92kb.

- Малых ЭВМ (СМ эвм), 153.2kb.

- Руководство по изучению дисциплины «Локальные сети эвм», 1457.25kb.

- В. В. Синьков г. Тольятти 2010, 465.55kb.

- Лекция Введение в дисциплину Характеристики сетей ЭВМ, 384.76kb.

- Компьютерные сети и телекоммуникации, 122.28kb.

- Учебно- методический комплекс по дисциплине (название) "Сети ЭВМ и средства телекоммуникаций", 716.43kb.

41. Базовый состав сетевого ПО Windows.

41.1 Состав сетевого КЛИЕНТСКОГО ПО

Поддержка основных протоколов TCP/IP, включая протокол управления передачей (TCP), протокол Интернета (IP), протокол пользовательских да-таграмм (UDP), протокол разрешения адресов (ARP) и протокол управляющих сообщений Интернет (ICMP). Этот набор межсетевых протоколов является основой для связи компьютеров и взаимодействия сетей.

Поддержка таких сетевых интерфейсов программирования, как Windows Sockets, удаленный вызов процедур (RPC), интерфейс NetBIOS и сетевой динамический обмен данными (Network DDE).

Базовые утилиты связи TCP/IP, включая Finger, Ftp, Lpr, Rep, Rexec, Rsh, Telnet и Tftp. Эти утилиты позволяют пользователям, работающим с Windows 2000, использовать ресурсы и взаимодействовать с компьютерами под управлением операционных систем производства не фирмы Microsoft (например, UNIX).

Диагностические инструменты TCP/IP, включая Arp, Hostname, Ipconfig, Lpq, Nbtstat, Netstat, Ping, Route и Tracert. Системные администраторы могут использовать эти утилиты, чтобы обнаружить и решить проблемы работы с сетями TCP/IP.

Поддержка служб интранет и прикладных средств их администрирования, включая следующие службы для сетевых компьютеров: службы Internet Information Services, используемые для публикации информации в Интернете, служба DHCP для автоматического конфигурирования TCP/IP, служба WINS (Windows Internet Name Service) для динамической регистрации и ответов на запросы имен компьютеров NetBIOS, DNS-сервер для регистрации и ответов на запросы имен DNS, а также службы печати через TCP/IP для доступа к принтерам, подключенным к компьютерам под управлением UNIX, или к принтерам, подключенным непосредственно к сети и использующим специализированные аппаратные средства сетевого адаптера.

Агент простого протокола управления сетью (Simple Network Management Protocol, SNMP). Этот компонент позволяет дистанционно управлять компьютером с Windows 2000 при помощи инструментов типа Sun Net Manager или HP Open View. TCP/IP в Windows 2000 также включает поддержку SNMP для DHCP- и WINS-серверов.

Серверное программное обеспечение для простых сетевых протоколов, включая генератор символов (Chargen), Daytime, Discard, Echo, и Quote of The Day. Эти протоколы позволяют компьютеру под управлением Windows 2000 отвечать на запросы других систем, которые поддерживают эти протоколы.

Определение максимального размера передаваемого блока (Maximum Transfer Unit, MTU) для заданного пути, что позволяет вычислить оптимальный размер датаграммы для всех маршрутизаторов на пути между компьютером с Windows 2000 и любой другой системой глобальной сети. TCP/IP в Windows 2000 также поддерживает протокол IGMP (Internet Group Management Protocol, межсетевой протокол управления группами), используемый программным обеспечением рабочих групп.

Описание сервисов

Internet Information Services (US) — набор базовых служб Интернета, в состав которых входят: веб-сервер, FTP-сервер, SMTP-сервер, NNTP-сервер и ряд дополнительных служб. Службы IIS предоставляют множество новых возможностей, которые могут превратить систему Windows 2000 в мощную платформу для распределенных сетевых приложений. Службы IIS объединены при помощи стандартного интерфейса администрирования и общих методов управления.

Служба Microsoft NNTP поддерживает протокол NNTP (Network News Transfer Protocol, Протокол передачи новостей Интернета), который является клиент-серверным протоколом. Служба Microsoft NNTP выступает в роли сервера, a Microsoft Outlook Express — пример типичного клиента. Клиенты подключаются к службе Microsoft NNTP по протоколу TCP/IP.

Служба Microsoft SMTP обеспечивает полную поддержку SMTP и совместима с почтовыми клиентами SMTP. Осуществляет хранение и доставку почты.

Службы компонентов (Component Services) обеспечивают разработку и развертывание распределенных клиент-серверных приложений типа онлайновых бизнес-приложений и приложений электронной коммерции, имеющих веб-интерфейс. Службы компонентов используют технологию СОМ+ и обеспечивают такие функциональные возможности, как автоматическая поддержка целостности данных на основе транзакций, защита информации, основанная на ролях, доступ к различным СУБД, службам очередей сообщений (например, MSMQ) и другим приложениям.

Служба индексирования (Indexing Service) — служба, входящая в поставку Windows 2000 всех модификаций (включая настольную версию Professional), которая индексирует файлы на локальном жестком диске и на общедоступных дисководах в сети.

Службы очереди сообщений (Microsoft Message Queuing Services, MSMQ) — сервис, входящий в стандартную поставку Microsoft Windows 2000 Server. С помощью MSMQ приложения, работающие в разное время, могут связываться через разнородные сети и системы, способные временно работать автономно. Приложения посылают сообщения MSMQ и используют очереди MSMQ — это позволяет быть уверенным, что сообщение рано или поздно достигнет адресата. MSMQ обеспечивает гарантированную доставку сообщений, интеллектуальную маршрутизацию, защиту и передачу сообщений, основанную на приоритетах.

Службы очереди сообщений (Microsoft Message Queuing Services, MSMQ) — сервис, входящий в стандартную поставку Microsoft Windows 2000 Server. С помощью MSMQ приложения, работающие в разное время, могут связываться через разнородные сети и системы, способные временно работать автономно. Приложения посылают сообщения MSMQ и используют очереди MSMQ — это позволяет быть уверенным, что сообщение рано или поздно достигнет адресата. MSMQ обеспечивает гарантированную доставку сообщений, интеллектуальную маршрутизацию, защиту и передачу сообщений, основанную на приоритетах.

41.2 Краткое описание утилит

File Transfer Protocol (FTP) Обеспечивает обмен файлами между двумя хостами, один из которых является FTP-сервером. Использует TCP.

Trivial File Transfer Protocol (TFTP) Обеспечивает обмен файлами между двумя хостами, один из которых является FTP-сервером. Использует UDP. Не требует аутентификации. Используется для удаленной загрузки.

Remote Copy Protocol (RCP) Используется для копирования файлов между Windows NT клиентом и UNIX хостом.

Telnet Имуляция терминала.

Remote Shell (RSH) Запуск команд на UNIX хосте.

Remote Execution (REXEC) Запуск процессов на UNIX хосте.

Line Printer Remote (LPR) Печатает файл на хосте с запущенным LPD сервисом.

Line Printer Queue (LPQ) Используется для просмотра очереди на печать на удаленном компьютере.

Line Pinter Deamon (LPD) Обрабатывает LPD запросы и посылает данные на печатающее устройство.

Все вышеперечисленные утилиты требуют наличия соответствующего программного обеспечения как на сервере, так и на клиенте.

41.3 Утилиты для диагностики TCP/IP соединений

Packet InterNet Grouper (PING) Проверка доступности хоста.

IPCONFIG Информация о конфигурации TCP/IP (IP адрес, маска подсети, default gateway). Если используется ключ /all, то дополнительно высвечивается о DHCP, WINS, DNS серверах).

В Windows 95 аналогичная утилита называется WinIpCfg

Finger Получение информации с удаленного компьютера, который поддерживает finger сервис.

NSLOOKUP Exames entries in the DNS database of a particular host.

HOSTNAME Информация об имени хоста.

NETSTAT Статистика протокола и текущие соединения, использующие TCP/IP.

NBTSTAT Статистика протокола и текущие соединения, использующие NetBIOS over TCP/IP.

ROUTE Просмотр и корректировка таблицы маршрутизации.

TRACERT Просмотр маршрута между локальным и удаленным хостом.

Address Resolution Protocol (ARP) Работа с кэшем ARP.

42. Модель рабочей группы

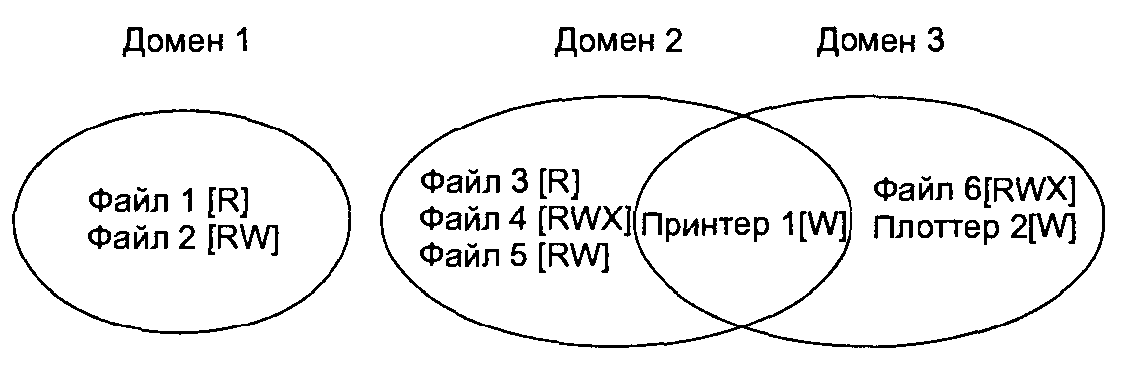

1. Понятие о доменной модели. Компьютерная система содержит множество объектов, которые необходимо защищать (аппаратура и программное обеспечение). Каждый объект обладает именем и множеством операций, производимых над ним процессами ( напр. для файлов: MyFile.txt: read ,write). Основа механизмов защиты – концепция доменов. Домен – множество пар вида ( ОБЪЕКТ, ПРАВА ДОСТУПА). Каждая пара указывает на некоторый объект и совокупность операций, выполняемых над объектом. След. Права доступа – разрешение на выполнение соответствующей операции. Домен соответствует пользователю или группе пользователей (Рис.1).

Рис.1 Рис.2

В каждый момент процесс работает в одном из доменов защиты, но имеет возможность переключиться на другой домен по правилам, зависящим от системы. Одно из решений на основе доменной модели – представление в виде таблицы (колонки – объекты, а строки - домены). Также можно представить таблицу переходов между доменами (колонки и столбцы - домены). При возможности перехода из j-го домена в i-тый соответствующая ячейка=1 если невозможно =0. Но хранить в виде матриц невыгодно. Матрицу хранят или по столбцам (ACL - список) или по строкам. На рис.2 предст. ACL –списки для трех объектов F1,F2,F3, в которых указаны права для доменов, каждый из которых соответствует одному из пользователей (А,В,С). Права предоставляются пользователю-владельцу, который запускает процесс, который может выполнять соответствующие спискам операции (в зависимости от домена владельца) над объектами-файлами.

2. Концепция групп пользователей. У групп есть имена, и они также могут включаться в ACL-списки. Возможно два варианта семантики групп.

- В одних системах у каждого процесса есть идентификатор группы (GID) и идентификатор пользователя (UID). ACL – списки содержат записи вида: UID1,GID1:права1; UID2,GID2:права2. В такой схеме при поступлении к объекту защиты запроса доступа выполняется проверка GID и UID обращающегося с запросом процесса. Если они присутствуют в ACL списке, то соответствующие права предоставляются процессу. Если комбинации UID GID в списке нет, то в доступе отказываетс (далее изложение ведется на основе данной модели).

- В других системах записи ACL содержат либо GID либо UID.

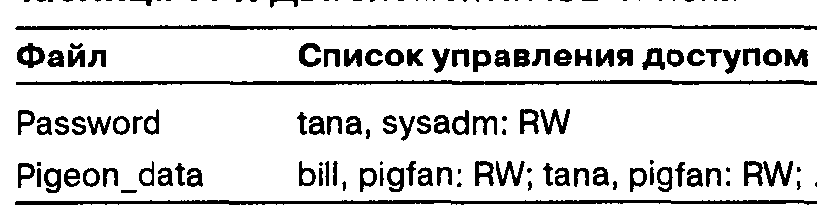

Использование групп вводит понятие роли. Допустим некоторый пользователь tana является СисАдмином и след. входит в группу sysadm и одновременно принадлежит к непривилегированной группе pigfan(рис3).

рис.3

Результат попытки доступа к файлам пользователем tana зависит от того, под какой учетной записью она зарегистрировалась в системе (сисадмин-sysadm или юзер-pigfan). Цель данной схемы состоит в том, чтобы tana не смогла получить доступ к файлу паролей, когда регистрируется в системе как юзер.

Если права по доступу к файлу предоставляются независимо от группы, к которой принадлежит пользователь, то это обозначается в ACL-списке как *, напр. *:RW (всем можно писать и читать). Кроме того права предоставляются пользователю, если они предоставлены группе, к которой принадлежит пользователь. В таком случае пользователь, принадлежащий к нескольким группам не должен задумываться , какую группу указать при регистрации. Членство при таком подходе является постоянным и не указывается при регистрации. Недостаток(см рис.3) – возможность редактирования файла Password tan-ой как из группы pigfan, так и из группы sysadm.

C помощью * возможна блокировка прав определенного пользователя, например

File Hacker.*:(none); *.*:RW -

Разрешение на запись и чтение всем пользователям всех групп, кроме пользователя hacker.

Важно то, что ACL список проверяется лишь при открытии файла. Если некоторый пользователь хочет запретить(редактируя ACL - список) доступ к файлу определенных групп, а пользователи данных групп уже работают с данным файлом, - изменение прав на время работы с открытым файлом их касаться не будет. , т.е. права сохраняться на время открытия.