Кабінет Міністрів України постановою № 815 від 09. 06. 2006 "Про затвердження Плану використання радіочастотного ресурсу України" відповідно до закон

| Вид материала | Закон |

- Кабінету Міністрів України від 16 травня 2002 року n 630) Дію постанови відновлено, 495.32kb.

- Розділ: Бухгалтерський облік, оподаткування Платежі за ресурси, 156.7kb.

- Про затвердження змін до деяких нормативно-правових актів Міністерства транспорту України, 497.18kb.

- Постанова Кабінету Міністрів України від 11 червня 2008 р. №536 кабінет міністрів україни, 533.69kb.

- Кабінет міністрів україни постанова від 5 березня 2008, 192.93kb.

- Про затвердження Порядку проведення медичних оглядів працівників певних категорій, 4237.21kb.

- Кабінету Міністрів України від 6 січня 2010 року № 5 Кабінет Міністрів України постановляє, 40.85kb.

- Кабінету Міністрів України від 27 грудня 2001 року n 1758, від 4 вересня 2003 року, 88.54kb.

- Проект наказу Міністерства інфраструктури України «Про затвердження типової форми договору, 52.75kb.

- Кабінету Міністрів України від 08. 11. 2008 р. №1566 та відповідно до закон, 2743.85kb.

МİНİСТЕРСТВО ОСВİТИ İ НАУКИ, МОЛОДİ ТА СПОРТУ УКРАЇНИ

НАЦİОНАЛЬНИЙ АВİАЦİЙНИЙ УНİВЕРСИТЕТ

КОМП’ЮТЕРНİ СИСТЕМИ СТЕГАНОГРАФİЧНОЇ

ОБРОБКИ İ ЗАХИСТУ İНФОРМАЦİЇ

У ЦИФРОВОМУ ЗВУКОВОМУ МОВЛЕННİ

ПУЗИРЕНКО Олександр Юрійович – доцент кафедри телекомунікаційних систем İнституту аеронавігації Національного авіаційного університету

РЕФЕРАТ

Київ – 2011

А

РЕФЕРАТ НАУКОВОЇ РОБОТИ

ктуальність роботи. Кабінет Міністрів України постановою № 815 від 09.06.2006 “Про затвердження Плану використання радіочастотного ресурсу України” відповідно до Закону України “Про радіочастотний ресурс України” затвердив План використання РЧР і доручив зацікавленим державним органам вжити заходів по впровадженню перспективних радіотехнологій, зокрема, цифрового звукового мовлення (ЦЗМ) T DAB. Розпорядженням № 316-р від 07.06.2006 “Про схвалення Концепції розвитку телекомунікацій в Україні” згідно Закону України “Про телекомунікації” визначені завдання науково-технічного забезпечення розвитку телекомунікацій.

Згідно рішення № 904 від 09.11.2006 “Про затвердження Плану розвитку національного телерадіоінформаційного простору”, Національна рада України з питань телебачення і радіомовлення визнала процес переходу на цифрове мовлення як один із пріоритетів. Також існує загальноєвропейська міждержавна домовленість про перехід на цифрове мовлення до 2015 р. — Регіональна угода “Женева-06” країн-учасниць Міжнародного союзу електрозв’язку İTU, — згідно з якою в Україні аналогове мовлення має бути припинене з 01.01.2015 р.

Актуальними залишаються й питання, пов’язані із забезпеченням дієвої захищеності авторських прав і прав інтелектуальної власності, з оперативним контролем доступу до сучасного медіапродукту і конфіденційної інформації (Кİ). Відносини у сфері захисту інформації в інформаційних, телекомунікаційних й інформаційно-телекомунікаційних системах України регулюються Законами України “Про захист інформації в інформаційно-телекомунікаційних системах” (01.01.2006), “Про основи національної безпеки України” (19.06.2003). Загрозами національним інтересам і безпеці в інформаційній сфері визначено: комп’ютерні тероризм і злочинність; розголошення інформації, що є власністю держави або спрямована на забезпечення потреб та інтересів суспільства і держави.

Метою роботи є створення програмного забезпечення процесів комп’ютерної стеганографічної обробки і захисту інформації у цифровому звуковому мовленні стандарту ETSİ EN 300 401. Для досягнення мети в рамках виконаної роботи вирішувалися наступні задачі:

– системний аналіз принципів і особливостей ЦЗМ з урахуванням специфіки стандарту ETSİ EN 300 401 і використовуваного в ньому алгоритму комп’ютерної компресії цифрових аудіопотоків, регламентованого групою MPEG;

– формалізація концепції побудови, розробка структурної схеми і представлення математичних моделей комп’ютерних систем стеганографічної обробки і захисту інформації як складової частини аудіокодеку MPEG вдосконаленої системи ЦЗМ;

– розробка програмних моделей стеганографічної обробки і захисту інформації у комп’ютерній системі ЦЗМ, теоретичне обґрунтування й адаптація використання існуючих методів і алгоритмів комп’ютерної стеганографії;

– визначення ефективності застосування стеганографічних алгоритмів (СА) обробки і захисту інформації, передаваної по комп’ютерній системі ЦЗМ, з аспектів їх стійкості до різних класів типових атак, індексу прихованої пропускної здатності (ППЗ) стеганографічних каналів (СК), спектральної ефективності ЦЗМ, зростання доходу від передавання інформації ЦЗМ, підвищення завадостійкості ЦЗМ, обчислювальної складності СА.

Об’єкт дослідження — процеси обробки і захисту інформації, що циркулює в комп’ютерній мережі цифрового мовлення. Предмет дослідження — методи комп’ютерної стеганографічної обробки і захисту інформації в комп’ютерній системі цифрового звукового мовлення.

Наукова новизна отриманих результатів полягає в наступному:

1. Удосконалено систему ЦЗМ стандарту ETSİ EN 300 401 (DAB), в якій вперше пропонується використати апарат комп’ютерних стеганографічних перетворень потоків аудіопрограм і додаткової інформації на основі класифікацій і математичних моделей стеганографічних систем, а також адаптованих методів комп’ютерної стеганографії, що, завдяки організації субканалів передавання інформації всередині інформаційного потоку аудіоданих радіопрограм, забезпечує зростання ефективності використання системи мовлення.

2. Удосконалено методи комп’ютерних стеганографічних перетворень інформації, до яких вперше запропоновано ввести етап обрання оптимальних програмних і відлікових контейнерів, за рахунок чого методи стали адаптовані до умов, коли в якості контейнерів виступають аудіосигнали, скомпресовані за стандартом MPEG.

3. Вперше запропоновано метод оцінки рівня акустичної прихованості комп’ютерних стеганограм в аудіоконтейнерах, що враховує особливості слухової системи людини, використовуючи психоакустичну модель, проводячи оцінку у просторі субсмугових спектрів аудіокадрів контейнера і даючи можливість поширити його на новий клас контейнерів на основі скомпресованих за стандартом MPEG аудіосигналів.

4. Вперше для оцінки ефективності комп’ютерної стеганографічної системи на основі скомпресованих аудіоконтейнерів системи ЦЗМ за індексом прихованої пропускної здатності використано модель рожевого шуму і результати обчислення психоакустичної моделі контейнерів, що дало можливість усереднити отримані результати на всю множину випадкових сигналів програм.

Практичним значенням отриманих результатів є вдосконалення програмної бази засобів комп’ютерних систем цифрового звукового мовлення, що має наслідком наступні переваги:

1. При розширенні сфер послуг, що можуть бути надані за допомогою системи ЦЗМ, зникає потреба у створенні додаткових окремих субканалів для передавання додаткової інформації (конфіденційної, службової, сервісної тощо), що, у свою чергу, дає можливість: а) збільшити кількість радіопрограм, які транслюються у смузі частот окремого радіоканалу ЦЗМ, що, як наслідок, дозволяє державі збільшити ефективність, а мовникам у цифровому форматі — прибутки від використання обмеженого РЧР; б) збільшити бітову швидкість цифрових потоків аудіоданих довільного набору програм ЦЗМ або застосувати більш потужне завадостійке кодування введенням додаткової надмірності, що, в результаті, дозволяє підвищити якість надаваних послуг.

2. Можливість використання системи ЦЗМ для організації радіомереж передавання Кİ завдяки прихованню самого факту існування відомостей конфіденційного характеру при їх передаванні. Завдання неможливості неавторизованого видобування конфіденційних даних при цьому вирішується додатковим використанням стандартних криптографічних методів.

3. Підвищення інформаційної безпеки комп’ютерних систем не лише наземного, але й кабельного, супутникового чи гібридного цифрового мовлення. Принципи створення комп’ютерних стеганографічних систем (КСС) на основі аудіоінформації програм ЦЗМ можуть бути використані при відповідному розширенні можливостей цифрового телевізійного мовлення.

Основні дослідження за темою наукової роботи виконувалися у рамках науково-дослідної роботи кафедри телекомунікаційних систем İнституту аеронавігації Національного авіаційного університету: НДР №674-ДБ10 “Технологія створення, експлуатації та експертизи комплексних систем захисту інформації” (держ. реєстрація №0110U000225), в ході якої особисто здобувачем виконано аналіз організації процесу передавання і захисту додаткової інформації у комп’ютерних системах ЦЗМ стандарту ETSİ EN 300 401.

Теоретичні положення і програмні реалізації побудови удосконалених способів і пристроїв комп’ютерної системи наземного ЦЗМ з можливістю стеганографічної обробки і захисту інформації впроваджені:

1) у навчальний процес Національного авіаційного університету в рамках курсів “Криптографія та стеганографія”, “Програмні методи та засоби захисту інформації”, а також у дипломному проектуванні;

2) у систему прихованого обміну сервісними даними та анотації мультимедіа об’єктів Закритого акціонерного товариства «КЕЙБЛ ТВ-Фінанси».

Публікації. За результатами досліджень опубліковано 6 наукових робіт у спеціалізованих наукових виданнях (5 з яких включено до Переліку ВАК України, 1 — матеріали наукових конференцій), а також в 1 патенті на винахід.

Основні результати. Огляд стану проблем і досліджень за темою наукової роботи, зокрема, комплексне врахування особливостей ЦЗМ (проблема в одночасному забезпеченні високого рівня спектральної ефективності ЦЗМ і якості звучання аудіоконтенту; значні об’єми додаткової інформації (Дİ), що його супроводжує; гнучкість стандартів DAB і MPEG; вкрай низька пропускна здатність MPEG-каналів PAD; нечутливість слухової системи людини (ССЛ) до спотворень наймолодших бітів полів скомпресованих аудіоданих), вказує на доцільність створення для передавання Дİ (даних загального призначення, службової інформації, даних, пов’язаних з аудіопрограмами, на зразок цифрових водяних знаків чи відбитків) КСС обробки і захисту інформації на основі аудіопотоків трансльованих програм ЦЗМ. Ключову роль при створенні таких систем відводиться модифікації механізму комп’ютерного кодування MPEG аудіосигналу радіопрограми. Викладене вище визначило зміст наукових досліджень роботи, вказаний при постановці задач досліджень.

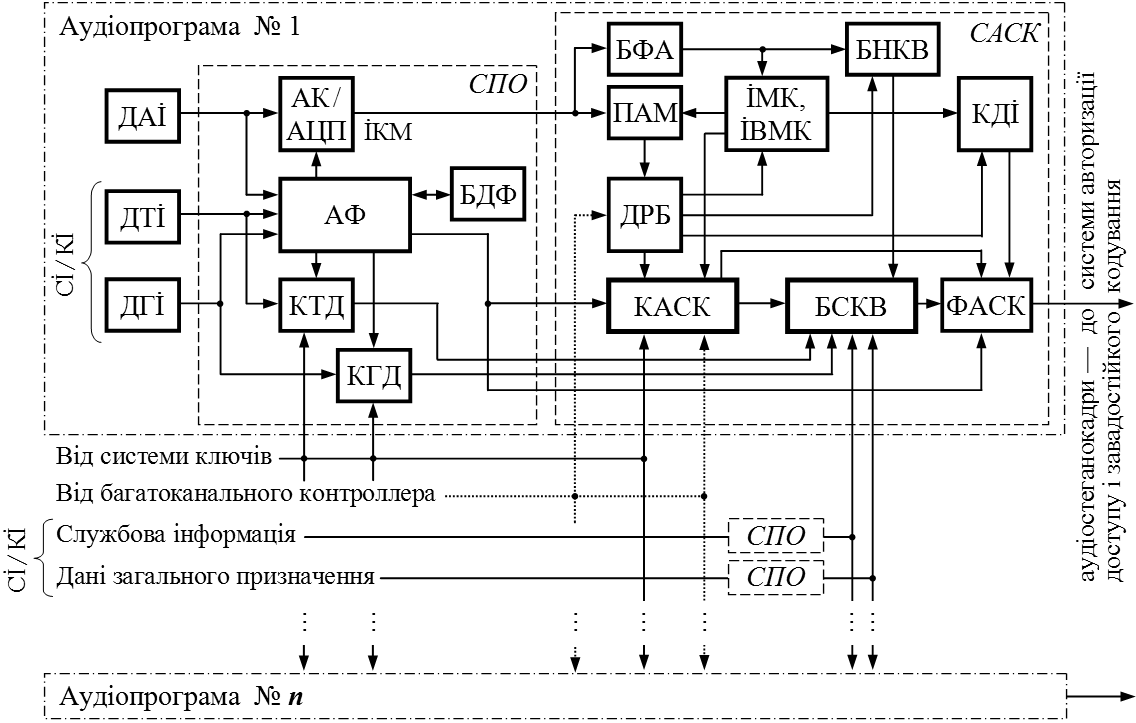

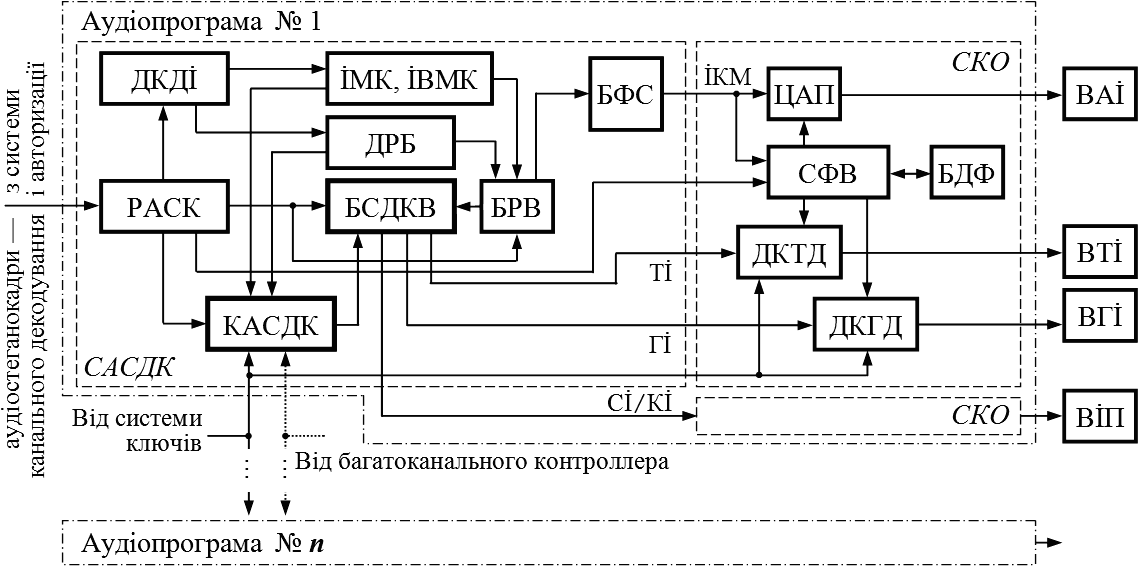

Окреслено потенційні сфери використання КСС як компонента MPEG-аудіокодека системи ЦЗМ (рис. 1). На основі аналізу КСС як елемента ЦЗМ з позицій теорії зв’язку запропоновано спосіб її введення до складу MPEG-аудіокодека (рис. 2, 3), в основу якого покладено опис, формулу і схему винаходу, співавтором якого є здобувач. При цьому передбачається модифікація стандартних контроллера аудіокодека і блоку кодека відліків стандартного ЦЗМ до рівня можливості реалізації узгоджених СА. У ролі контейнера пропонується обрати один чи декілька MPEG-скомпресованих потоків аудіопрограм окремого ансамблю. Стеганокодер/декодер у складі MPEG-аудіокодера/декодера ЦЗМ утворюють системи аудіостеганокодування (САСК) і декодування (САСДК).

Рис. 1. Проблемні ситуації у ЦЗМ, що можуть бути вирішені використанням КСС

На схемі рис. 2 джерело аудіоінформації (ДАİ) видає дані для передавання системою ЦЗМ на входи аналізатора форматів (АФ) і аудіокодера (АК) з АЦП. АФ досліджує сліди застосування відомих операцій з цифрової обробки, порівнюючи заголовки аудіоданих з наявними у банку даних форматів (БДФ) і видаючи на вхід АК сигнали про необхідність перекодування. Вбудовувана Дİ з джерел текстової і графічної інформації (ДТİ/ДГİ) вводяться до САСК після надання їм потрібних форматів у системі попередньої обробки (СПО). Крім форматування, може бути проведене криптографічне, компресійне чи завадостійке кодування. İКМ-потік надходить до банку фільтрів аналізу (БФА) і блоку психоакустичної моделі (ПАМ) САСК. БФА ділить потік на субсмуги відліків, для груп яких визначаються індекси масштабних коефіцієнтів (İМК) та інформація про вибір МК (İВМК). ПАМ задає якість реалізації компресії і виконує аналіз кодованих аудіоданих, за результатами чого блок ДРБ зумовлює розрядність кодування субсмугових відліків. Дані про İМК, İВМК і ДРБ кодуються у кодері допоміжної інформації (КДİ). З виходу блоку нормування і квантування субсмугових відліків (БНКВ) потік надходить на блок стеганокодування субсмугових відліків (БСКВ) і використовується як контейнер. БСКВ, застосовуючи певний СА, виконує вбудовування даних з КТД, КГД і СПО іншої Дİ до потоку відліків. Роботою БСКВ керує контроллер аудіостеганокодування (КАСК), який обирає СА з множини можливих, оптимізує процес вбудовування, керує процедурами ключового захисту стеганошляху тощо. КАСК усіх аудіопрограм працюють у комплексі, а їх роботою керує багатоканальний контроллер стандартної схеми ЦЗМ. Потік заповнених контейнерів з БСКВ, інформація з КДİ, дані про формати вбудованих повідомлень і керувальні сигнали КАСК надходять на формувач аудіостеганокадрів (ФАСК). На виході САСК після мультиплексування потоків усіх субсмуг і даних управління формується потік аудіостеганокадрів ЦЗМ, який подається на вхід стандартної системи авторизації доступу і згорткового кодування ЦЗМ.

Рис. 2. Структурна схема КСС окремої програми передавального вузла ЦЗМ

Рис. 3. Структурна схема КСС окремої програми приймального вузла ЦЗМ

Здійснено модифікацію тривіальної математичної моделі КСС, що враховує можливості приховувань на нижньому (субсмугові відліки у межах цифрового потоку окремої аудіопрограми) і верхньому (цифрові потоки усіх аудіопрограм ансамблю) рівнях контейнера:

;

;  , де |Cвi| і |Cп| — потужності множин відлікових контейнерів (ВК) Cвi у межах i го аудіопотоку (кількість елементів-відліків, що формують даний потік) і програмних контейнерів (ПК) Cп (кількість аудіопрограм, що транслюються у складі окремого ансамблю) відповідно.

, де |Cвi| і |Cп| — потужності множин відлікових контейнерів (ВК) Cвi у межах i го аудіопотоку (кількість елементів-відліків, що формують даний потік) і програмних контейнерів (ПК) Cп (кількість аудіопрограм, що транслюються у складі окремого ансамблю) відповідно.Введено поняття селективного оптимального контейнера КСС ЦЗМ, як частини відкритої інформації, що оптимально підходить для вбудовування. Оптимальність зумовлюється задоволенням основних елементів множини вимог до якості КСС Q (стійкістю до атак, психоакустичною нечутністю тощо), яка встановлює зв’язок між якістю КСС і об’ємами контейнерів і повідомлень. Обрання оптимальних ПК і ВК здійснюється функцією відбору O:

O: Cп(в) Q → Cп(в)Q, (1)

де Cп(в)Q — підмножина відібраних оптимальних пустих ПК чи ВК.

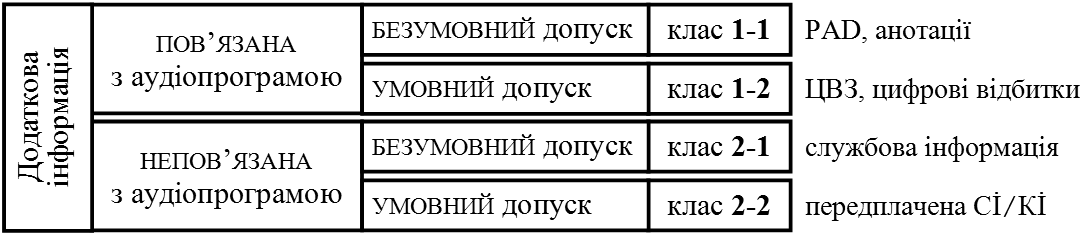

Дİ у ЦЗМ, відповідно до її пов’язаності з ПК (аудіопрограмою) і рівнем доступу до неї з боку споживачів, розділено на класи — рис. 4.

Рис. 4. Класифікація повідомлень Дİ, передаваних системою ЦЗМ

Для Дİ класу «1 1» перенесення повідомлень організується на базі i го ПК з застосуванням (1) на рівні ВК; приховування стеганошляху не здійснюється, а КСС

= (

= ( , Q,

, Q,  ,

,  , S, E, D, О), де E і D — пряме і зворотне стеганоперетворення відповідно; S — множини заповнених ВК, причому |S| = |C| і подібність sim[c, E(c, m)] 1 mM, cС. До безальтернативного ПК вбудовується Дİ класу «1 2», коли з відліками ПК пов’язується підмножина повідомлень з умовним допуском, перенесення яких здійснюється в i му ПК, з урахуванням (1) для ВК і захистом стеганошляху K:

, S, E, D, О), де E і D — пряме і зворотне стеганоперетворення відповідно; S — множини заповнених ВК, причому |S| = |C| і подібність sim[c, E(c, m)] 1 mM, cС. До безальтернативного ПК вбудовується Дİ класу «1 2», коли з відліками ПК пов’язується підмножина повідомлень з умовним допуском, перенесення яких здійснюється в i му ПК, з урахуванням (1) для ВК і захистом стеганошляху K:  = (

= ( , Q,

, Q,  ,

,  , K, SK, E, D, О). Якщо Дİ не пов’язані з контентом контейнерів, організовується зовнішня (для ПК) і внутрішня (для ВК) процедури обрання. Для перенесення Дİ класу «2 1», серед ПК обирається оптимальний за (1) КСС, в якому обирається множина оптимальних ВК:

, K, SK, E, D, О). Якщо Дİ не пов’язані з контентом контейнерів, організовується зовнішня (для ПК) і внутрішня (для ВК) процедури обрання. Для перенесення Дİ класу «2 1», серед ПК обирається оптимальний за (1) КСС, в якому обирається множина оптимальних ВК:  = (Cп, Q,

= (Cп, Q,  ,

,  , S, E, D, О). Перенесення Дİ класу «2 2» вимагає приховання стеганошляху — серед множини ПК обирається підмножина оптимальних за (1) КСС, після чого у відібраних ПК обирається множина оптимальних ВК, які заповнюються у визначеному K псевдовипадковому порядку (ПВП):

, S, E, D, О). Перенесення Дİ класу «2 2» вимагає приховання стеганошляху — серед множини ПК обирається підмножина оптимальних за (1) КСС, після чого у відібраних ПК обирається множина оптимальних ВК, які заповнюються у визначеному K псевдовипадковому порядку (ПВП):  = (Cп, Q,

= (Cп, Q,  ,

,  , K, SK, E, D, О).

, K, SK, E, D, О).Представлено і обґрунтовано класифікацію методів стеганографічної обробки і захисту Дİ з аспектів особливостей, потреб і можливостей КСС, як складової частини системи ЦЗМ. Встановлено, що визначальна для розробки програмної моделі (ПМ) відмінність між методами класів КСС ЦЗМ зводиться до різного простору відбору оптимальних ВК (або в межах безальтернативного ПК, або в межах усіх ПК ансамблю) і наявності чи відсутності захисту стеганошляху. На базі системи Mathcad представлено робочу ПМ САСК і САСДК ЦЗМ та опис процедур відбору контейнерів, вбудовування до них повідомлень, формування потоку аудіостеганокадрів і видобування стеганограм.

Обрання оптимальних ПК (для Дİ класів «2 1», «2 2») полягає у критеріальному відборі за швидкістю передавання R, аудіорежимом Nк, атрибутами аудіоконтенту D і потужністю завадостійкого кодування dmin. Оптимальні ВК у межах і го ПК відбираються за результатами субсмугового аналізу, обчислення і кодування МК, ПАМ, ДРБ, İВМК і квантування відліків MPEG, які виконуватимуться навіть без створення СК. Тому, зважаючи на факт їх визначального внеску у загальний час кодування, можна говорити про індиферентність часу пошуку оптимальних ВК до часу вбудовування і видобування стеганограми (крім випадків, коли така задача ставиться з конкретною метою — наприклад, для підвищення стійкості до атак).

Вбудовування повідомлень Дİ зводиться до реалізації певного СА по заповненню обраних ВК: 1) для вбудовування Дİ класів «1 1», «2 1» використано адаптований до особливостей кодера MPEG алгоритм заміни НЗБ у кодових комбінаціях (КК) відліків, при цьому біти бінаризованого повідомлення Дİ послідовно заміщують собою НЗБ КК тих відліків і гранул кожного аудіокадру, на кодування яких у результаті ДРБ було виділено достатню для створення комфортного ефекту маскування кількість бітів; 2) для Дİ класу «1 2» представлено адаптацію ідеї алгоритмів відносної заміни до особливостей аудіоформату ПК і ВК, яка передбачає маніпуляцію фаз відліків-коефіцієнтів субсмугового аналізу сигналу у БФА шляхом відносної заміни їх нормованих і квантованих версій у парі кодованих за результатом ДРБ в аудіокадрі субсмуг середнєчастотного діапазону, обрання яких ініціюється ключами; 3) для Дİ класу «2 2» представлено модифікацію алгоритму заміни НЗБ з псевдовипадковим внесенням бітів повідомлення до ВК у межах аудіокадру ПК.

Процедура видобування стеганограм для методів всіх класів Дİ обернена вбудовуванню і ґрунтується на послідовно застосовуваних процедурах обрання ПК (якщо це передбачено методом), розщеплення аудіостеганокадрів останніх у РАСК з наступним обранням і дослідженням заповнених ВК — на основі врахування інформації з виходу ДКДİ і попередніх домовленостей з передавальною стороною, дотримання яких контролюється у КАСДК.

Досліджено моделі введених до розгляду КСС ЦЗМ з аспектів їх схильності до атак (виявлення, видобування, руйнування і блокування). Вирішено, що методи класу «1 2» (ЦВЗ) і СА їх реалізації в КСС ЦЗМ мають бути оцінені щодо ймовірності руйнування вбудованої стеганограми; методи класу «2 2» (передплачена Дİ/ Сİ або Кİ) і СА їх реалізації в КСС ЦЗМ повинні бути оцінені за стійкістю до виявлення і видобування стеганограми.

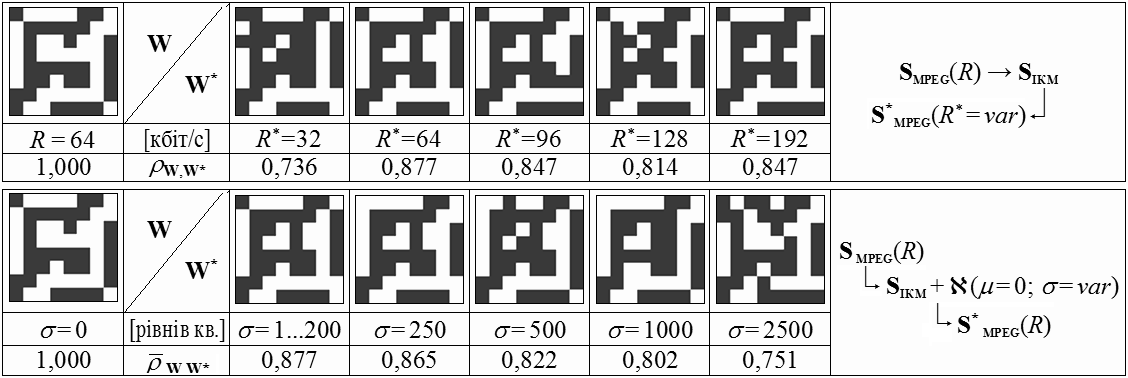

Оцінено стійкість методу КСС класу «1 2» до руйнування ЦВЗ активними атаками на ПК перекомпресією і додаванням білого шуму (рис. 5). Результати дозволяють вважати досліджуваний метод стійким до зазначених класів атак у межах, обумовлених достатністю кореляційного зв’язку (більшим за рівень 0.7) між оригіналом і видобутою копією ЦВЗ.

Рис. 5. ЦВЗ W*, видобуті з ПК після атак перекомпресією із швидкістю R* (а) та адитивним білим шумом потужності (б), і оцінка їх кореляції W,W* з оригіналом W

Оцінено стійкість КСС класів «1 2» і «2 2» до виявлення стеганограм застосуванням пасивних атак, що визначається рівнем акустичної прихованості елементів стеганограм. Для врахування ефектів маскування ССЛ запропоновано використати результати ДРБ при розрахунку ПАМ пустого і заповненого ПК, — нормовані до свого рангу r відношення рівня сигналу до порогу маскування SMR (Signal-to-Mask Ratio), а оцінку проводити для субсмугових спектрів аудіокадрів контейнера, за якими обчислюються адаптовані показники акустичного спотворення ПК. Для КСС «2 2» підтверджено вплив на рівень акустичної невідчутності стеганограми кількості бітів, виділених ДРБ на кодування ВК. Проте, навіть при вбудовуванні до всіх кодованих субсмуг, рівень прихованості лишався досить високим, оскільки головні тональні і нетональні компоненти сигнали лишалися без змін. Підтверджено стійкість КСС «1 2» до активних атак, спрямованих на видалення ЦВЗ перекомпресією чи зашумленням, оскільки вони призводять до суттєвої і невідновлюваної втрати ПК якості звучання. Зважаючи на зміну властивостей ПК навіть при незлонавмисній і незначній його перекомпресії, очевидною є ускладненість пасивної атаки, спрямованої на оцінку заповненості елементів ПК шляхом аналізу його статистичних характеристик.

Здійснено теоретичне обґрунтування стійкості КСС «2 2» до видобування елементів стеганограми, якщо противнику відомо про її існування у ПК. Рівень стійкості при цьому визначається комбінаторною кількістю можливих комбінацій індексів під час їх перебирання: для представленого СА загальна кількість можливих ПВП при повному їх перебиранні: Nβ = NНЗБ!/(NНЗБ! – n) = NНЗБ! (при NНЗБ = n). При вбудовуванні до НЗБ КК відліків N(36) = 36! 3,721041. Отже, достатня стійкість забезпечується часом (не менше 2,27·1028 с), тривалість якого перевищує передбачуваний час актуальності видобування.

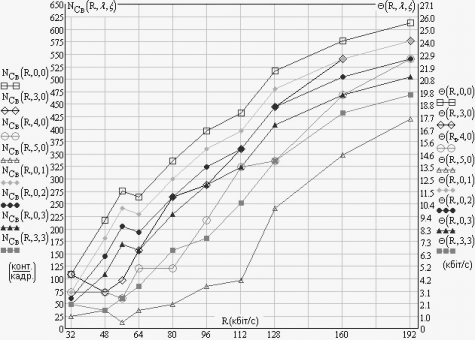

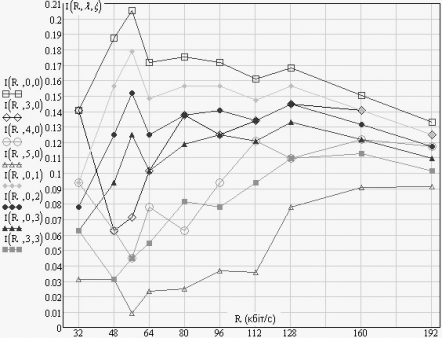

Визначено ефективність КСС за індексом ППЗ СК, усередненою на множині спектрів середньостатистичного аудіозапису (модель рожевого шуму) за умови рівності мінімального порогу маскування абсолютному порогу чутності ССЛ (рис. 6). Значення ( ) та індекси (I ) ППЗ, отримані для різних бітових швидкостей скомпресованих аудіопотоків R, порогових значень довжин КК відліків і частот їх субсмуг , можуть вважатися гранично досяжними для будь-яких КСС на основі MPEG-скомпресованих ПК, не зважаючи на принципи, закладені до основи побудови останніх, і лежать в межах 1...20% від швидкості цифрових потоків окремих радіопрограм.

Рис. 6. Усереднена кількість оптимальних ВК в окремому кадрі MPEG-потоку і ППЗ створеного на їх основі СК (а); індекс ППЗ СК (б)

Показано можливість підвищення спектральної ефективності ЦЗМ завдяки зміні стандартних конфігурацій ансамблів, стеганографічного усунення з їх складу потоків передавання Дİ та приєднання об’єму каналу, що при цьому звільнився, до складу аудіопотоків програм. Через стандартизованість значень бітових швидкостей останніх, деякі з конвертацій надають можливість лишепокращення середньої якості звучання програм ансамблю, — середня бітова швидкість їх аудіопотоків зростає на величину до 12,5...14%. Можливості додавання ще однієї чи декількох радіопрограм існують тоді, коли ПЗ субканалів передавання даних первісно була високою — зріст спектральної ефективності сягає значень від 4,5 до 75%. У підсумку, спостерігається зростання доходу від передавання інформації в окремому ансамблі ЦЗМ на величину

ΔD = C{1}·T·

= C{1}·T· ,

= C{1}·T· ,де C{1} — цінність одного біта передаваної інформації; Т — час передавання інформації; i(Ri, i, i) — середньостатистична ППЗ створюваного СК на основі i ї радіопрограми зі складу ансамблю ЦЗМ при обмеженнях i та i для кожної програми (рис. 6); — сумарна ППЗ СК ансамблю в цілому; n — кількість програм, на яку було розширено ансамбль; Nа.п. — стандартна кількість програм у ансамблі. При цьому дохід від передавання інформації стандартним ЦЗМ в окремому ансамблі: D = C{1}·T·R , де R = 1168 кбіт/с — сумарна швидкість передавання ансамблю. Очікуваний приріст доходу ΔD/D склав від 13 до 20%.

Представлено спосіб збільшення потужності завадостійкого кодування, якщо після конвертації субканалу передавання Дİ у СК частину ПЗ, яка при цьому звільнилася, використати для внесення додаткової надмірності до інформаційних потоків. У результаті спостерігається збільшення кратності гарантовано виправлюваних кодом помилок з 8 до 9.

Пропоновані СА вбудовування і зчитування стеганограм характеризуються низькою складністю реалізації і на фоні основних процедур MPEG-кодування і декодування не призводять до помітного зростання часу підготовки заповненого ПК перед випуском його в ефір або часу наступного видобування стеганограми.

Представлена концепція побудови КСС може бути використана для модифікації не лише систем наземного, але й інших видів ЦЗМ і цифрового телевізійного мовлення.

Автор роботи: Пузиренко Олександр Юрійович