100 Мифы и заблуждения информационной безопасности Лукацкий

| Вид материала | Документы |

СодержаниеМиф №73 «Zero Day атаки являются основной проблемой для служб ИБ»31.03.2010 02:22 Количество зараженных компьютеров Дата публикации |

- Аннотация, 418.67kb.

- Е. А. Свирский Рассматриваются вопросы работы курсов повышения квалификации по информационной, 67.93kb.

- Система менеджмента информационной безопасности, 205.89kb.

- Теоретические основы информационной безопасности автоматизированных систем, 26.65kb.

- Содержание курса. Урок, 902.96kb.

- Обеспечение информационной безопасности организации как метод антикризисного управления, 54.18kb.

- Мифы Древней Греции Мифы Древней Индии Мифы древних славян Мифы североамериканских, 33.93kb.

- «Комплексные системы информационной безопасности», 260.23kb.

- Вопросы по информационной безопасности, 268.68kb.

- Рекомендации по обеспечению информационной безопасности Заключение, 358.69kb.

Миф №73 «Zero Day атаки являются основной проблемой для служб ИБ»31.03.2010 02:22

Атака «Zero-day» (на русский язык адекватно не переводится) представляет собой атаку, которая использует уязвимости, неизвестные другим, неопубликованные производителями программного обеспечения, или для которых еще не существует патча или способа устранения. Считается, что это именно этот вид атак сегодня является очень опасным, а производители средств защиты специально подогревают масла в огонь, специально фокусируя внимание потребителей на своей возможности бороться именно с неизвестными атаками и вирусами (мифы о возможности бороться неизвестными вирусами и атаками мы уже рассматривали). Но так ли опасны Zero-Day атаки, как об этом говорят?

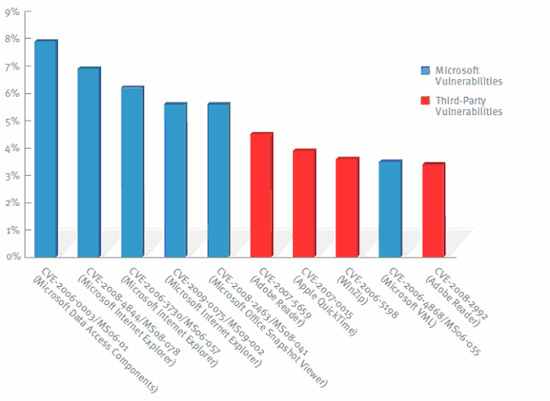

Увы, если посмотреть на статистику любого антивирусного производителя или компании, занимающейся борьбой с атаками, то мы увидим, что самые «горячие» эпидемии связаны со старыми или очень старыми (по меркам Интернет) атаками/уязвимостями. Возьмем, к примеру, регулярно публикуемый отчет Microsoft Security Intelligence Report (SIR). Согласно ему, среди 10-ти самых распространенных уязвимостей в браузерах, используемых на компьютерах с Windows XP, только одна из них была обнаружена в 2009-м году; все остальные – от 2007-го года. По Windows Vista ситуация аналогичная.

Аналогичная статистика представлена и «Лабораторией Касперского» за ноябрь 2009 года. Мы видим, что первые три позиции оккупировали модификации червя Kido (он же Conficker, он же Downadup). А ведь он далеко не «новичок» - первые эпидемии этого червя были зафиксированы в январе 2009 года, а заплатки, блокирующие его распространение, на сайте компании Microsoft появились еще в октябре 2008 года.

| Позиция | Изменение позиции | Вредоносная программа | Количество зараженных компьютеров |

| 1 | Не поменялось | Net-Worm.Win32.Kido.ir | 330305 |

| 2 | Новый вариант червя | Net-Worm.Win32.Kido.iq | 174351 |

| 3 | Опустился на 1 позицию | Net-Worm.Win32.Kido.ih | 145332 |

Аналогичная проблема существует и с уязвимостями. По другому отчету Лаборатории Касперского, в третьем квартале 2009 года были обнаружены следующие серьезные дыры на компьютерах пользователей:

| № п/п | Название уязвимости | Процент пользователей, у которых была обнаружена уязвимость | Дата публикации |

| 1 | Microsoft Excel Multiple Vulnerabilities | 49.70% | 9 июня 2009 |

| 2 | Microsoft Office Word Two Vulnerabilities | 49.67% | 9 июня 2009 |

| 3 | Adobe Flash Player Multiple Vulnerabilities | 40.87% | 23 июля 2009 |

| 4 | Microsoft PowerPoint Outline TextRefAtom Parsing | 40.80% | 3 апреля 2009 |

| 5 | Microsoft XML Core Services Multiple Vulnerabilities | 35.15% | 9 января 2007 |

| 6 | Microsoft Office OneNote URI Handling Vulnerability | 32.31% | 9 сентября 2008 |

| 7 | Microsoft Outlook "mailto:" URI Handling Vulnerability | 31.79% | 11 марта 2008 |

| 8 | Adobe Flash Player Multiple Vulnerabilities | 27.72% | 25 февраля 2009 |

| 9 | Sun Java JDK / JRE Multiple Vulnerabilities | 27.52% | 26 марта 2009 |

| 10 | Adobe Reader/Adobe Multiple Vulnerabilities | 24.52% | 10 июня 2009 |

Все они позволяют получить злоумышленникам доступ к уязвимой системе и выполнить на ней произвольный код с привилегиями локального пользователя. Каждой из них было не менее 3-х месяцев с момента опубликования сведений о ней. Три из них было годовалой давности, а одна и того хуже – обнаружена в Рождество 2007 года. И кто после этого скажет, что основная проблема сегодня – это атаки Zero-Day? Желание повышения уровня защищенности разбивается о беспечность пользователей. Статистика CERT говорит, что 95% всех успешных атак связано с широко известными уязвимостями, для которых уже давно существуют патчи.

Умение бороться с атаками Zero-Day безусловно показывает уровень исследований производителя защитных средств. Но вот то, что они являются приоритетом номер один в борьбе с вредоносным ПО для потребителей - это сильное преувеличение. Лучше потратить усилия на устранение уже известных уязвимостей – это существенно повысит уровень защищенности корпоративной или ведомственной безопасности