100 Мифы и заблуждения информационной безопасности Лукацкий

| Вид материала | Документы |

СодержаниеМиф №22 "Сертификат ФСТЭК гарантирует работоспособность системы"11.03.2009 12:49 Миф №23 "Число вредоносных программ растет по экспоненте"13.03.2009 12:37 |

- Аннотация, 418.67kb.

- Е. А. Свирский Рассматриваются вопросы работы курсов повышения квалификации по информационной, 67.93kb.

- Система менеджмента информационной безопасности, 205.89kb.

- Теоретические основы информационной безопасности автоматизированных систем, 26.65kb.

- Содержание курса. Урок, 902.96kb.

- Обеспечение информационной безопасности организации как метод антикризисного управления, 54.18kb.

- Мифы Древней Греции Мифы Древней Индии Мифы древних славян Мифы североамериканских, 33.93kb.

- «Комплексные системы информационной безопасности», 260.23kb.

- Вопросы по информационной безопасности, 268.68kb.

- Рекомендации по обеспечению информационной безопасности Заключение, 358.69kb.

Миф №22 "Сертификат ФСТЭК гарантирует работоспособность системы"11.03.2009 12:49

Алексей Лукацкий - менеджер по развитию

бизнеса Cisco Systems

Этот классический миф часто можно слышать из уст людей, которые не знакомы с руководящими документами отечественных регуляторов в области информационной безопасности, касающихся проверки соответствия тех или иных средств защиты разработанным ФСТЭК или ФСБ требованиям. Это совершенно не так.

Если посмотреть на существующие документы, на соответствие которым и проверяются средства защиты (документы ФСБ не рассматриваются):

• Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации.

• Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации

• Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа. Показатели защищенности от несанкционированного доступа к информации

• Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей

• Профиль защиты "Контролируемый доступ" (ПЗ КД)

• Профиль защиты "Меточная защита"

• Профиль защиты "Операционные системы"

• Профиль защиты "Одноуровневые операционные системы"

• Профиль защиты "Многоуровневые операционные системы"

• Профиль защиты "Операционные системы. Клиентские операционные системы"

• Профиль защиты "Системы управления базами данных"

• Профиль защиты "Межсетевые экраны корпоративного уровня"

• Профиль защиты "Межсетевые экраны провайдерского уровня"

• Профиль защиты "Средства построения виртуальных локальных вычислительных сетей"

• Профиль защиты "Средства построения виртуальных частных вычислительных сетей"

• Профиль защиты "Удостоверяющие центры инфраструктуры открытых ключей"

• Профиль защиты "Билинговые системы"

• Профиль защиты "Средства защиты ресурсов компьютера от несанкционированного доступа на начальном этапе его загрузки".

Ни в одном из этих документов, нет ни одного критерия, связанного с работоспособностью тестируемой системы. Более того, на заре становления системы сертификации средств защиты в России, на рынке регулярно появлялись продукты, которые имели сертификат, но были неработоспособны, регулярно «вешали» защищаемую систему и постоянно сбоили. Сейчас такое почти не встречается, но критерии оценки средств защиты с момента их разработки в 1992 году так и не менялись.

Миф №23 "Число вредоносных программ растет по экспоненте"13.03.2009 12:37

В рамках рубрики "Мнение эксперта" мы продолжаем публикацию книги А.В.Лукацкого "Мифы и заблуждения информационной безопасности"

Алексей Лукацкий - менеджер по развитию

бизнеса Cisco Systems

Такой миф часто складывается у специалистов, которые смотрят презентации/сайты производителей средств борьбы с вредоносными программами. Но рост, похожий на экспоненту, не всегда является таковым.

В 1996-м году известный ученый Сергей Петрович Капица опубликовал работу «Феноменологическая теория роста населения Земли», в которой рассказал об очень интересном исследовании, которое он провел. Оно касалось количественного и междисциплинарного исследования роста населения Земли, как сложной эволюционирующей динамической самоорганизующейся системы. В отличие от классического демографического подхода, который на основе оценки смертности, рождаемости и миграции можно предсказать рост населения на 2-3 поколения вперед, Капица разработал альтернативную математическую модель, которая объясняет рост человечества на протяжении практически всей длительности нашей истории - от его зарождения до отдаленного будущего. В отличие от апокалипсических прогнозов, согласно которым, человечество будет неудержимо расти и скоро заполонит всю Землю, модель Капица, подтвержденная реальными цифрами и наблюдениями, говорит о том, что рост населения стабилизируется на уровне 10-12 миллиардов человек.

Парадокс этой модели в том, что она темп роста целиком зависит только от внутренних свойств системы, а не внешних факторов. Второй парадокс в том, что принципы и методы теоретической физики, положенные в основу этой модели, могут быть с успехом применены и в различных иных областях, в которых существуют сложные самоорганизующиеся системы. Разумеется, деталей и случайных отклонений таким образом вычислить нельзя, но общие тенденции и закономерности выделяются очень неплохо.

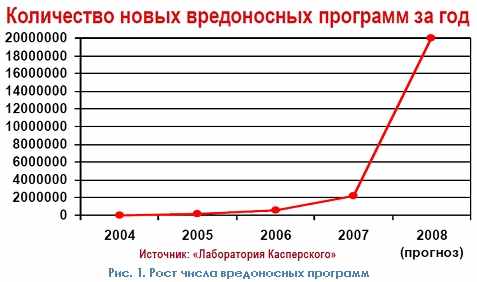

Можно эти модели попробовать применить и в информационной безопасности. Несмотря на то, что раньше считалось, что рост населения имеет экспоненциальный характер, сегодня стало ясно, что это не так (текущее число жителей отличается от прогнозируемого уже на 2 миллиарда в меньшую сторону). Аналогичное предположение можно сделать и в области роста числа вредоносных программ. По крайней мере, это соответствует данным «Лаборатории Касперского» (см. Рис. 1).

Проводя аналогии между сложными системами в теоретической физике, населении Земли и информационной безопасности, можно сделать предположение о том, что и рост числа вредоносных программ носит не экспоненциальный, а т.н. степенной характер и в обозримом будущем рост прекратится - наступит стабилизация.

Аналогичные исследования проводились Ю.Н. Гуркиным и В.В. Шишовым из МФТИ и Ю.А. Семеновым из Института теоретической и экспериментальной физики. Правда, они изучали рост числа сетевых атак, опираясь на статистику CERT. Исходя из модели С.П. Капицы, они предположили, что число инцидентов стабилизируется на уровне порядка 500000 в год. Речь, конечно, идет о числе зарегистрированных инцидентах, которое отличается от общего числа всех инцидентов на 1-2 порядка. К сожалению, CERT в 2004-м году прекратил ведение статистики по инцидентам и сегодня сложно сказать, насколько предложенная в МФТИ и ИТЭФ модель является правильной. Точнее, модель, скорее всего, выбрана правильно, вопрос только в тех переменных и константах, которые делают эту модель применимой на практике.

Что можно сказать в заключение? Что информационная безопасность наконец-то выходит из разряда «непонятно чего» и постепенно становится наукой, в рамках которой разрабатываются различные гипотезы, теоремы, научно обоснованные модели и т.п., позволяющие подвести под существующие в ИБ методы, устойчивый фундамент, не позволяющий ставить под сомнение сделанные теми или иными решениями выводы и заключения.

Конечно сделанный прогноз о будущей стабилизации числа вредоносных программ - это всего лишь гипотеза. Но гипотеза, которая опирается на математическую модель, уже доказавшую свою состоятельность. В отличие от голословных заявлений о росте, похожем на экспоненту.