Новости Информационной

| Вид материала | Бюллетень |

СодержаниеНовый Trojan.WinLock блокирует компьютеры украинских пользователей Уволенный сотрудник спецслужбы Украины рассекретил имена и обязанности агентов |

- Новости Информационной, 955.99kb.

- Новости Информационной, 1386.56kb.

- Новости Информационной, 1315.55kb.

- Новости Информационной, 1058.97kb.

- Новости Информационной, 1195.66kb.

- Новости Информационной, 1268.45kb.

- Новости Информационной, 1016.22kb.

- Новости Информационной, 1001.26kb.

- Новости Информационной, 1203.15kb.

- Новости Информационной, 1112.81kb.

22.06.11, 10:06

Новый Trojan.WinLock блокирует компьютеры украинских пользователей

Компания "Доктор Веб" предупреждает пользователей об участившихся случаях заражения компьютеров новой модификацией троянской программы Trojan.WinLock, рассчитанной, судя по содержимому блокирующего окна, на пользователей украинского сегмента сети Интернет.

За последние сутки в службу технической поддержки компании "Доктор Веб" уже обратилось несколько десятков пользователей, чьи компьютеры оказались заблокированы новой модификацией троянца Trojan.WinLock. Причем все они оказались жителями Украины.

Вредоносное ПО проникает в систему с одного из украинских сайтов. Trojan.WinLock, действуя по старой схеме, известной многим его жертвам в России, требует отправить SMS с текстом "win1732@ya.ru 1732! Activatе" (в другом случае – "win1732@yandex.ua 1732! Activate") на короткий номер 1010 оператора МТС, 010 оператора "Билайн" или 555 для абонентов "Киевстар", после чего на телефон жертвы, как обещают злоумышленники, должно прийти сообщение с реквизитами счета в системе "Единый кошелек". Для получения кода разблокировки пользователю предлагается пополнить этот счет на сумму 50 гривен либо 80 грн, в противном случае троянец угрожает уничтожить хранящуюся на компьютере информацию.

На текущий момент специалистам компании "Доктор Веб" известно о двух модификациях данного троянца, различающихся оформлением блокирующего окна.

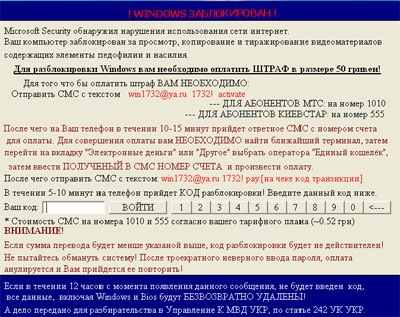

Пользователям, ставшим жертвой злоумышленников, поможет предложенный ниже код разблокировки. Если нарушающее работу операционной системы окно выглядит так, как на скриншоте ниже, введите код разблокировки: 2641881427.

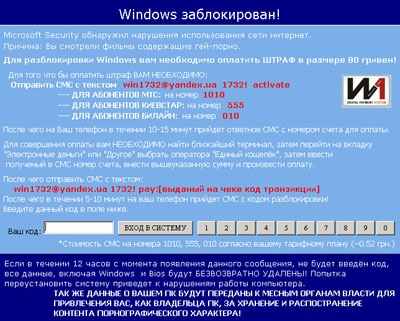

Для пользователей, компьютеры которых подверглись атаке следующей модификации троянца, подойдет код разблокировки: 68548211773.

Сигнатуры данной угрозы уже добавлены в вирусные базы Dr.Web. Для профилактики заражения не забывайте регулярно проводить полное сканирование дисков вашего компьютера. Пользователи, уже пострадавшие от данной угрозы, могут воспользоваться бесплатными продуктами — Dr.Web CureIt! и Dr.Web LiveCD. Кроме того, коды для разблокировки новых модификаций Trojan.WinLock оперативно публикуются на сайте www.drweb.com/unlocker.

www.itnews.com.ua

23.06.11 14:10

Уволенный сотрудник спецслужбы Украины рассекретил имена и обязанности агентов

Сергей Попсулин

В СБУ Украины утекла масса конфиденциальных документов. По предварительной информации, "слив" организовал один из бывших руководителей ведомства, который остался не у дел после смены власти.

В Службе безопасности Украины (СБУ) произошла утечка конфиденциальных данных, в результате которой в интернет попали штатное расписание, план оперативно-розыскных мероприятий, должностные обязанности руководства и другая информация, сообщает портал "Сегодня.UA".

Информацию с претензией на WikiLeaks по-украински одним из первых размножил сайт бывшего пресс-секретаря управления СБУ времен "оранжевой революции" Станислава Речинского.

На украинские ресурсы попали:

— план приобретения сотрудниками оперативных источников (каждый сотрудник должен привести за первые два квартала 2011 г. по 2 агента, кто-то – еще и содержателя явочной квартиры);

— штатное расписание и обязанности оперативного состава главного отдела "К" управления СБУ в Харьковской области (занимается борьбой с коррупцией) с фамилиями;

— план оперативно-разыскных мероприятий того же отдела "К".

Как пишет "Сегодня.UA", делам СБУ присваиваются не только порядковые номера, но и "позывные", которые сотрудники спецслужб называют весьма креативно.

Например, дело №2576 "Разбойники" возбуждено против милиционеров, которые организовали преступную группу и занимались вымогательством, дело №2620 "Енот" – против правоохранителя, который требует благодарность за незаконное закрытие криминальных дел, а дело №2589 "Кент" – против судьи спецсуда Харьковской области, который принимает решения в пользу "признательных" истцов.

Кто стал автором утечки, сейчас выясняется. Заведено уголовное дело. По словам сотрудников ведомства на условиях анонимности, виновником утечки является инсайдер, который лишился работы с приходом новой власти. Станислав Речинский утверждает, что версии внутренних материалов он взял на файлообменниках. "Моя функция – находить и информировать людей. С этих сайтов уже постарались все снять, вчера и мой сайт подвергся атаке. Я уверен, что электронные версии документов изначально выложил на торрентах действующий сотрудник СБУ, а не иностранный шпион. Данные из отдела "К" не доступны простому оперативнику СБУ, ими вправе пользоваться только начальники", – сказал Речинский.

Один из сотрудников центрального аппарата СБУ на условиях анонимности охарактеризовал "харьковский слив" как предательство. "Предатели есть в любой структуре – от милиции до СБУ... Вред от такой публикации огромный – на какой должности работает сотрудник СБУ, всегда считалось секретной информацией, даже своим родным и близким сотрудник СБУ не имеет права этого сообщать. Информация о структуре и должностях может быть использована преступниками – они могут оказать давление на членов семьи сотрудника. Это очень опасно для этих людей – это угроза их жизни. Предателей найдут. Могут быть привлечены к ответственности журналисты, опубликовавшие служебную информацию – за разглашение гостайны", – заявил источник.

По мнению главного аналитика InfoWatch Николая Федотова, перечень обнародованных документов таков, что реального вреда они нанести не могут. Их опасность еще меньше, чем известных дипломатических телеграмм в WikiLeaks, считает эксперт. Между тем, количество утечек конфиденциальных данных в 2010 г. в сравнении с 2009 г. пусть несущественно, но все же увеличилось, сообщил Федотов. В 2010 г. аналитики InfoWatch зарегистрировали 794 инцидента (более 2 утечек в день), которые произошли в организациях в результате злонамеренных действий инсайдеров или неосторожных действий сотрудников.

В России за 2010 г., по данным InfoWatch, было зафиксировано 28 инцидентов утечки конфиденциальных данных. Большая часть утечек относилась к категории умышленных и была связана с персональными данными граждан России, утекших из банковских и государственных структур. Немалая часть утекших данных была использована для совершения мошеннических действий. Финансовый ущерб в 2010 г. от утечек оставил более $200 млн.

www.cnews.ru

24.06.11 08:04