Тематический бюллетень

| Вид материала | Бюллетень |

СодержаниеЛК: Спам в августе 2009 года Обнаружен ботнет из серверов на базе Linux Хакеры взломали несколько камчатских сайтов |

- Тематический бюллетень, 1078.94kb.

- Тематический бюллетень, 656.11kb.

- Тематический бюллетень, 870.43kb.

- Тематический бюллетень, 1019.68kb.

- Тематический бюллетень, 842.39kb.

- Тематический бюллетень, 853.6kb.

- Тематический бюллетень, 876.73kb.

- Тематический бюллетень, 897.18kb.

- Бюллетень новых поступлений 2007 год, 816.76kb.

- Бюллетень новых поступлений 2007 год, 897.56kb.

ЛК: Спам в августе 2009 года

Компания "Лаборатория Касперского" обнародовала ежемесячный отчет с результатами анализа активности спамеров в Рунете.

Доля спама в почтовом ссылка скрыта в августе 2009 года в среднем составила 85,1%. В первый день августа был зафиксирован самый низкий показатель месяца – 76,3%; больше всего спама было получено пользователями Рунета 16 числа – 90,8%.

Ссылки на фишинговые сайты в августе находились в 1,09% электронных писем, что на 0,06% больше по сравнению с июльским показателем. Вредоносные файлы содержались в 0,05% сообщений.

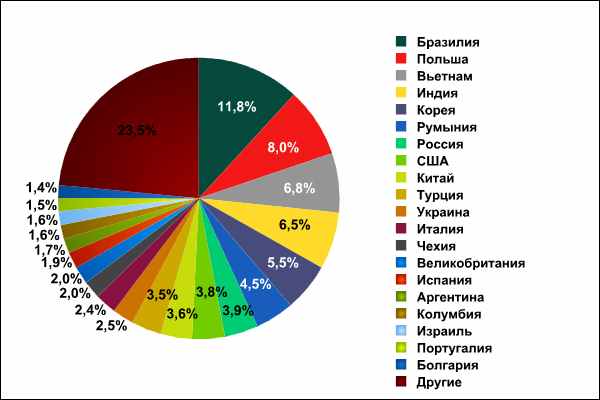

В рейтинге стран – источников спама первое место заняла Бразилия, сгенерировавшая в августе 11,8% от общего количества е-мусора. Далее идут Польша (8%), Вьетнам (6,83%), Индия (6,55%) и Корея (5,52%). Россия – седьмая с 3,9%.

Чаще всего пользователи получали спам с рекламой образовательных услуг, медикаментов и товаров для здоровья, а также дешевых копий элитных товаров. "Лаборатория Касперского" отмечает, что в августе спамеры менее активно рекламировали собственные услуги: доля таких писем сократилась на 5,5%. По мнению экспертов, с наступлением осени уже нет необходимости столь активно продвигать массовые рассылки, как это приходилось делать в разгар кризиса и во время летнего спада деловой активности.

В числе любопытных рассылок были письма с рекламой химического сырья, портативных дозиметров, антишпионского оборудования и пр. Для обмана почтовых фильтров спамеры стали вновь использовать старый прием – электронный адрес, "нарисованный" закрашенными ячейками html-таблицы.

www.securitylab.ru

13.09.09 00:00

Обнаружен ботнет из серверов на базе Linux

Независимый российский ИТ-специалист Денис Синегубко обнаружил кластер, состоящий исключительно из ссылка скрыта зараженных ранее неизвестным вредоносным кодом. Данный ботнет из Linux-серверов занимается распространением вредоносного программного обеспечения.

В свое ссылка скрыта Синегубко пишет, что каждая из инфицированных машин представляет собой выделенный или виртуальный выделенный сервер, на базе которого работает легитимный веб-сайт. Однако есть у данной бот-сети и еще одна особенность - инфицируются здесь только сайты, работающие на связки Apache - Nginx, являющейся довольно популярной в Рунете.

Исследователь отмечает, что данный ботнет состоит только из серверов. Причем этот серверный ботнет может взаимодействовать с классическими ботнетами из домашних настольных ПК.

В блоге также говорится, что все инфицированные машины обслуживали 80-й порт, используемый для работы веб-сайтов, однако на заднем фоне сервер отправлял вредоносный ссылка скрыта через порт 8080. Содержимое здесь доставлялось при помощи сторонних провайдеров, предлагавших бесплатную поддержку ссылка скрыта В итоге при обращении к зараженному серверу в добавок к легитимному контенту сервер через Iframe доставлял заданный ссылка скрыта контент.

Синегубко считает, что с точки зрения злоумышленников всегда надежнее иметь как серверные, так и клиентские бот-сети. По его мнению, такие гетерогенные системы гораздо более гибкие.

Пока неизвестно, сколько именно серверов пали жертвой подобной атаки. Исследователь предполагает, что сама подобная атака стала возможной из-за невнимательности администраторов этих серверов, так как они либо установили слишком простой root-пароль на сервер, либо случайно "поделились" этим паролем с хакерами. Есть также вариант и с использованием ссылка скрыта

www.ссылка скрыта

14.09.09 00:00

Хакеры взломали несколько камчатских сайтов

Ряд камчатских Интернет-сайтов, в том числе официальная страница следственного управления СКП РФ по Камчатскому краю оказались взломаны в ночь на пятницу.

Как сообщил старший помощник руководителя следственного управления СКП РФ по Камчатскому краю Алексей Козлинский, на главной странице ведомственного сайта появилась агитационная публикация экстремистского содержания.

"Сайт камчатского следственного управления был тут же блокирован провайдером, сейчас на нем идут аварийные работы", - сказал А. Козлинский.

За дело о ссылка скрыта взломе уже взялись специалисты ФСБ и органы внутренних дел края, а также служба безопасности СКП.

В настоящий момент приоритетом в расследовании является выяснение того, откуда велась сетевая атака на официальный сайт ведомства.

www.securitylab.ru

15.09.09 00:00