Новости Информационной

| Вид материала | Бюллетень |

- Новости Информационной, 955.99kb.

- Новости Информационной, 1386.56kb.

- Новости Информационной, 1315.55kb.

- Новости Информационной, 1058.97kb.

- Новости Информационной, 1268.45kb.

- Новости Информационной, 1016.22kb.

- Новости Информационной, 1001.26kb.

- Новости Информационной, 1203.15kb.

- Новости Информационной, 1112.81kb.

- Новости Информационной, 1251.07kb.

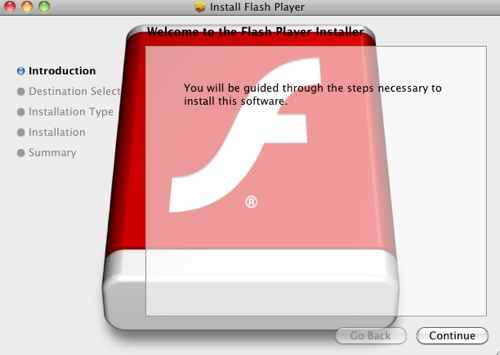

В социальной сети «В контакте» появилась новая мошенническая схемаО  ктябрь оказался богат на новые мошеннические схемы, направленные против пользователей социальной сети «В контакте». 18 октября специалисты компании «ссылка скрыта» обнаружили еще одну такую схему, жертвой которой уже стали многие пользователи этого популярного портала. ктябрь оказался богат на новые мошеннические схемы, направленные против пользователей социальной сети «В контакте». 18 октября специалисты компании «ссылка скрыта» обнаружили еще одну такую схему, жертвой которой уже стали многие пользователи этого популярного портала. Процесс вовлечения пользователя социальной сети «В контакте» в мошенническую схему начинается с того, что он получает содержащее ссылку сообщение от одного из людей, занесенных в его список друзей. Щелкнув мышью на этой ссылке, пользователь перенаправляется на принадлежащий «Твиттеру» специализированный сервис, предназначенный для сокращения гиперссылок, а уже оттуда — на встроенное приложение, опубликованное на одной из страниц социальной сети «В контакте». Любопытно, но факт: в процессе подобной переадресации пользователь не получает никаких предупреждений. Созданное злоумышленниками приложение демонстрирует значок учетной записи жертвы и пояснение, сообщающее, что в Интернете опубликован видеоролик с его участием. Интересная особенность данной мошеннической схемы заключается в том, что на этой же странице выводятся комментарии пользователей из списка друзей жертвы, причем комментарии, весьма интригующего содержания: «Вот это да!», «Кто это придумал?» и т. д. Комментарии, естественно, генерируются программой автоматически на основе заданного злоумышленниками шаблона. Там же опубликована ссылка на сам «ролик» — она состоит из имени жертвы и расширения .avi. По щелчку мышью на предложенной злоумышленниками ссылке происходит перенаправление пользователя на принадлежащий мошенникам сайт, при этом на экране появляется диалоговое окно с предложением указать логин и пароль учетной записи социальной сети «В контакте». Если жертва выполняет данное требование, эта информация передается злоумышленникам, а учетная запись оказывается скомпрометированной. Следует отметить, что попытка перехода по внешней ссылке из встроенного приложения, по всей видимости, не фиксируется программным обеспечением социальной сети, поэтому предупреждение не появляется. Вместе с тем сайт злоумышленников выводит на экран поддельное предупреждение, в тексте которого указан адрес популярного видеосервиса youtube, на который якобы переходит пользователь. После заполнения указанной формы жертва кибермошенников перенаправляется на сайт поддельной файлообменной сети, требующей перед скачиванием файлов указать номер мобильного телефона и подписывающей таким образом доверчивых пользователей на платные услуги, за предоставление которых с их счета будет регулярно взиматься абонентская плата. www.ixbt.ru 20.10.11 05:26 «Лаборатория Касперского» изучила скандально известный немецкий бундестроянецТроянец, используемый правоохранительными органами Германии для перехвата интернет-звонков, способен отслеживать интернет-трафик 15 популярных сетевых программ, в том числе браузеров и клиентов систем мгновенных сообщений. Такие данные приводятся в блоге немецкого подразделения «Лаборатории Касперского». Напомним, что факт существования так называемого «бундестроянца» обнаружили независимые разработчики из Chaos Computer Club, которые первоначально заявили, что троянец немецких спецслужб предназначен для перехвата данных Skype. Более подробные данные приводит «Лаборатория Касперского», где сообщили, что троянец инсталлирует пять компонентов, каждый из которых имеет различное предназначение. Тилльман Вернер из немецкого представительства российской антивирусной компании, говорит, что компания проанализировала все пять модулей и обладает практически полной информацией о шпионской программе. «Среди новых вещей, в этом троянце мы обнаружили два момента: во-первых, троянец работает не только в 32-битных системах, но есть и специальный модуль для поддержки 64-битных Windows. Во-вторых, список целей, за которыми охотится бундестроянец значительно больше, чем сообщили в Chaos Computer Club», – говорит Вернер. По его словам, целевой список троянца включает в себя основные браузеры, включая Internet Explorer, Opera и Firefox, а также программы с VOIP-функциональностью, такие как ICQ, MSN Messenger, Yahoo Messenger, Skype, Low-Rate VoIP, CounterPath X-Lite и Paltalk. На 32-битных Windows троянец использует руткит в режиме ядра для мониторинга целевых процессов и внедряет свои библиотеки в них, тогда как на 64-битных системах он работает более прямолинейно, выступая в качестве интерфейса для модификации реестра или файловой системы. Более того, код по умолчанию подписан сертификатом, который Windows не относит к доверенным. Это означает, что инсталляция троянца требует явного разрешения пользователя. Также в «Лаборатории Касперского» говорят, что вначале обнаружили троянца эвристическими механизмами антивирусов, а лишь потом добавили его описание и сигнатуры в базы. www.cybersecurity.ru 20.10.11 17:32 Обнаружен троян, «убивающий» защиту компьютеров AppleВладислав Мещеряков Новая разновидность трояна Flashback.C отключает интегрированный антивирус в системе OS X и готовит канал для заражения «маков» другими вредоносными программами. Антивирусный разработчик F-Secure распространил информацию о появлении новой вредоносной программы, работающей в операционной системе OS X, ранее известной как Mac OS X. В номенклатуре F-Secure троян получил название Flashback.C. Flashback.C, распространяемый под видом установочного файла Adobe Flash Player, – это развитие относительно безобидного трояна Flashback.A, который также в сентябре 2011 г. также маскировался под тот же установщик. Модернизированная разновидность популярного вируса обладает важной особенностью: новый троян после внедрения в систему отключает интегрированный в OS X защитный механизм, известный под названием XProtect и препятствует его обновлению. Таким образом, операционная система не в состоянии получить обновлений, благодаря которым она могла бы удалить троян. Пожалуй, Flashback.C – это самый опасный из троянов для «яблочных компьютеров», которые начали появляться в 2011 г. Весной 2011 г. стал известен вирус Mac Defender, который, маскируясь под антивирус, сообщал пользователю о заражении системы и от него требовал заплатить за программную лицензию. В сентябре появился прототип нынешнего трояна – Flashback.A, который, установившись в системе, блокировал брандмауэр Little Snitch и устанавливал библиотеку dyld, позволяющую внедрить код в любое запущенное приложение.  Это установщик трояна Flashback.C, замаскированный под обновление Adobe Flash Player Все три трояна для OS X, ставших известными в 2011 г. имеют характерную особенность: поскольку они распространяются, маскируясь под установочные файлы, для их внедрения в систему пользователь должен ввести пароль администратора, что существенно снижает риск заражения. Ведущий вирусный аналитик «Лаборатории Касперского» Юрий Наместников отметил в разговоре с CNews, что его компания знает этот троян с 14 октября 2011 г., детектируя его под названием Trojan-Downloader.OSX.Flashfake.d. Наместников отмечает эффективность тактики отключения защитных функций OS X, которой придерживается троян: «Порча файлов встроенной защиты Xprotect приводит к невозможности получения обновлений от компании Apple. Таким образом, вредоносный файл, однажды запустившись на компьютере, не только защищает себя от удаления, но и делает систему уязвимой для других вредоносных программ». По словам эксперта, Flashback.C может представлять существенную угрозу: «он является каналом доставки вредоносных программ на компьютер пользователя, плюс к этому ослабляет защиту компьютера». Коммерческий директор компании Unreal Mojo Александр Пацай, разработчик программ для iOS и OS X, замечает, что новый троян самоудаляется, обнаружив брандмауэр LittleSnitch, сообщающий о несанкционированном трафике. Он сообщает, что Flashback.C способен отключить только интегрированную в систему защиту Apple. Если на «маке» установлен антивирусный пакет стороннего производителя, то троян распознается и обезвреживается. www.cnews.ru 21.10.11 05:27 |