Курс лекций Составитель Соркина В. Е. Введение 12

| Вид материала | Курс лекций |

- Курс лекций. Спб, 639.95kb.

- Курс лекций. Спб, 1118.16kb.

- Курс лекций. Спб, 172.51kb.

- Курс лекций введение в профессию "социальный педагог", 4415.45kb.

- Курс лекций Часть 2 Составитель: кандидат экономических наук Г. Н. Кудрявцева Электроизолятор, 1210.68kb.

- Курс лекций Тамбов 2008 Составитель: Шаталова О. А., преподаватель спецдисциплин тогоу, 1556.11kb.

- Курс лекций Барнаул 2001 удк 621. 385 Хмелев В. Н., Обложкина А. Д. Материаловедение, 1417.04kb.

- Г. П. Щедровицкий Методология и философия организационно-управленческой деятельности:, 3029.36kb.

- Темы контрольных работ по дисциплине «Экономическая теория» спо специальность 080110., 17.75kb.

- Введение в курс. Курс лекций Начертательная геометрия в которой рассматриваются следующие, 848.58kb.

Ситуация

История

Обществу довелось пережить ряд крупных технологических скачков, сформировавших его культуру: аграрная революция, открытие обработки металлов, промышленная революция, появление электричества, телефонной связи, телевидения и, конечно же, микропроцессоров, благодаря которым возникли персональные компьютеры. Каждый из этих скачков в корне изменял образ жизни, работы, общения и развлечений миллиардов людей.

До сих пор в развитых странах персональные компьютеры применялись лишь для решения офисных задач. (Более крупные компьютерные системы также произвели революцию в сфере производства.) Тем не менее, неуклонное совершенствование технологий и снижение цен означает, что технологии на базе персональных компьютеров в конечном итоге станут строительными блоками на работе и дома у каждого человека, а не только специалистов, работающих в офисе.

Прогресс в ИТ-индустрии за последние четверть века напоминает первые десятилетия развития электричества. Впервые электричеством стали пользоваться в 80-х годах XIX века мелкие предприятия с большими затратами труда, где для повышения производительности можно было использовать способность электрической энергии к распределению (например, один источник мог снабжать энергией несколько электромоторов в разных частях завода). На ранней стадии развития электричество в доме было настоящей роскошью, и в богатых домах его использовали в основном в электрических лампах. Было также и немало сомнений по поводу безопасности электричества в целом и электрических устройств в частности. Электричество ассоциировалось с молнией, смертоносной природной силой, и не было никаких гарантий, что некондиционные устройства не принесут смерть своим владельцам.

В период 1900—1920 годов все изменилось. Жители городов и быстрорастущих предместий получали все более широкие возможности доступа кразличным видам энергии, и конкуренция со стороны нефти и газа снизила цены на электричество. Увеличение числа электрических устройств, облегчающих труд людей, например, пылесосов и холодильников, означало, что зависимость домашних хозяйств от электричества постепенно росла. Маркетинговые кампании производителей электричества и появление знаков соответствия стандартам (например, создание Лаборатории по технике безопасности2 в Соединенных Штатах) ослабили тревоги потребителей. Технология не была совершенно безопасной и надежной, но в какой-то момент в начале XX века стала безопасной и надежной в достаточной степени.

В компьютерной области мы еще не вышли на эту стадию: мы пока на уровне промышленного использования электричества в XIX веке. Компьютерам еще предстоит затронуть и улучшить каждую сторону нашей жизни — но это обязательно случится. Трудно предсказать в подробностях, какое воздействие в конечном итоге окажут компьютеры, — точно так же, как трудно было предвидеть последствия появления электричества, водоснабжения, газа, телеграфной и телефонной связи, воздушных полетов и любых других новшеств. Чтобы компьютеры достигли того уровня, когда люди будут так же рады иметь в любом устройстве микропроцессор, как они доверяют электричеству, необходимо добиться такой же относительной защищенности. «Относительной» — поскольку стопроцентной защищенности никогда не достигнет ни одна технология: напряжение в сети скачет и исчезает, прорываются водопроводы и газопроводы, рвется телефонная связь, самолеты терпят катастрофу и так далее.

Защищенные технологии в целом

Все общепринятые технологии — такие как электричество, автомобили или телефоны — вошли в нашу повседневную жизнь и пользуются доверием, поскольку они почти всегда готовы к работе, когда мы в них нуждаемся, они делают то, что нам от них нужно, и работают так, как и было обещано.

Почти любой человек в развитом мире может купить новый телефон и включить его в телефонную розетку, не волнуясь о том, будет он работать или нет. Для нас само собой разумеется, что, сняв трубку, мы услышим гудок, а когда дозвонимся, то сможем слышать собеседника. Мы исходим из того, что ни сосед, ни страховой агент с нашей улицы не смогут подслушать разговор или получить список тех, кому мы звонили. И мы, как правило, предполагаем, что телефонная компания будет предоставлять услуги и взимать за них плату согласно своим обязательствам. Усилия инженеров, практика бизнеса и регулирование в совокупности создали ситуацию, когда люди воспринимают телефонную службу как должное.

Можно выделить три общих качества, которые, по мнению большинства людей, должны присутствовать в любой защищенной технологии: безопасность, безотказность и деловая добросовестность (т. е., добросовестность организации, предоставляющей технологию). Эти категории, а также их проявление в области использования компьютеров, будут более подробно рассмотрены ниже.

Защищенные информационные системы

Компьютерные устройства и информационные службы смогут распространиться действительно повсеместно, когда они станут настолько надежными, что о них можно будет просто забыть. Другими словами, к тому времени, когда компьютеры начнут проникать почти во все сферы нашей жизни, мы должны иметь возможность им доверять. При этом методы создания компьютеров и методы, которыми мы сегодня создаем службы на основе компьютеров, по сути, не настолько сильно изменились за последние 30—40 лет. Но это должно произойти.

Модель защищенных информационных систем

Нам не удалось найти существующую классификацию, которая могла бы послужить моделью для обсуждения вопросов в области защищенных информационных систем. И хотя существует множество разнообразных концепций защищенности, каждая из них охватывает только узкую область. Например, есть концепции доверия в операциях электронной коммерции и взаимного доверия между системами удостоверения личности, и есть анализы восприятия компьютеров в обществе; однако подлинно эффективный подход должен объединять различные аспекты: и с инженерной точки зрения, и с точки зрения политики в этой области и пользователей. При этом даже лишь с инженерной точки зрения наша задача шире, чем, например, в моделях SysTrust/SAS702, которые имеют дело только с крупными онлайновыми системами.

Во-первых, есть сама техника. Она должна быть достаточно надежной, чтобы мы могли встраивать ее во всевозможные устройства — другими словами, она не должна отказывать чаще, чем другие сравнимые по важности технологии в нашей жизни. Затем, есть программное обеспечение, работающее на этой технике: считают ли люди его настолько же надежным? И, наконец, существуют компоненты-службы, которые также во многом зависят от программного обеспечения. Это особенно сложная проблема, поскольку сегодня мы должны обеспечивать надежность комплексных, глубоко взаимосвязанных (а иногда и интегрированных) систем.

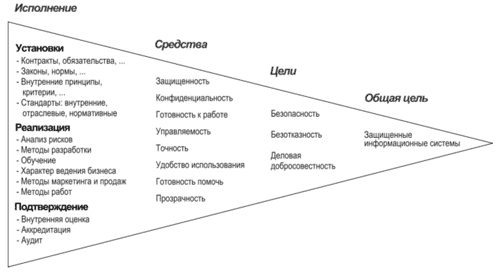

Поскольку защищенность — понятие сложное, полезно проанализировать задачу создания защищенных информационных систем с нескольких различных точек зрения. Мы зададим три уровня, на которых будем описывать различные точки зрения на проблему защищенности: цели, средства и исполнение.

Рис. 14

Цели

Цели описывают защищенность с точки зрения пользователя. Вот главные вопросы: готова ли технология к работе, когда это необходимо? Находится ли при этом в безопасности моя конфиденциальная информация? Делает ли технология то, что от нее ожидается? И всегда ли правильно поступают люди, которые владеют и управляют бизнесом, предоставляющим эту технологию? Вот цели, которые должны быть достигнуты для реализации защищенных информационных систем:

Таблица 5

| Цели | Основания для пользователя считать систему защищенной |

| Безопасность | Информация и операции пользователя остаются конфиденциальными и находятся в безопасности. |

| Безотказность | Пользователь может быть уверен, что продукт выполнит свои функции тогда, когда это потребуется. |

| Деловая добросовестность | Поставщик продукта проявляет ответственность и готовность помочь. |

Цели, связанные с защищенностью, охватывают как рациональные ожидания в области функционирования систем — т. е. то, чего можно достичь инженерными и технологическими мерами, — так и более субъективные оценки работы, возникающие как результат репутации, предубеждений, отзывов знакомых и личного опыта. В связи с каждой из этих целей, хотя и в различной степени, возникают вопросы из области инженерных задач, практики бизнеса и восприятия в обществе.

Для пояснения терминов приведем примеры, касающиеся целей:

Безопасность. Моя личная информация не оказывается раскрытой без разрешения. Вирусы не заражают мой ПК и не приводят его в негодность. Взломщик не может привести мою систему в нерабочее состояние или несанкционированным образом изменить мои данные.

Безотказность. Когда я устанавливаю новую программу, мне не нужно беспокоиться, будет ли она правильно работать с существующими приложениями. Я могу читать свою почту, когда захочу, например, щелкнув ссылку Hotmail на msn.com. Я никогда не получаю сообщений «Система недоступна». Календарь не теряет внезапно все запланированные встречи.

Деловая добросовестность. Когда я сообщаю моему провайдеру услуг3 о проблеме, он реагирует быстро и эффективно.

Средства

Как только цели намечены, мы можем взглянуть на проблему с точки зрения ИТ-индустрии. Средства — это принципы делового и инженерного характера, используемые, чтобы достичь целей; это болты и гайки защищенной службы. В то время как цели по большей части ориентированы на конечного пользователя, средства — это внутренние принципы в рамках компаний. Считайте, что цели — это ответ на вопрос, что осуществляется, а средства — как осуществляется.

Таблица 6

| Средства | Деловые и инженерные принципы, позволяющие поставщику систем добиваться достижения целей |

| Защищенность | Предприняты шаги для защиты конфиденциальности, целостности и готовности к работе данных и систем. |

| Конфиденциальность | Данные о пользователе никогда не собираются и не передаются другим людям и организациям без его согласия. Конфиденциальность достигается в случае сбора, хранения и использования информации в соответствии с «Принципами честного использования информации» (Fair Information Practices). |

| Готовность к работе | Система доступна и готова к использованию при необходимости. |

| Управляемость | Систему легко установить и ей легко управлять — с учетом ее размера и сложности (масштабируемость4, эффективность и экономичность рассматриваются как элементы управляемости). |

| Точность | Система правильно выполняет свои функции. Результаты расчетов не содержат ошибок, и данные защищены от потери и повреждения. |

| Удобство использования | С программным обеспечением легко работать, и оно отвечает потребностям пользователя. |

| Готовность помочь | Компания берет на себя ответственность за проблемы и предпринимает меры по их устранению. Клиентам оказывается помощь в планировании приобретения продукта, его установке и работе с ним. |

| Прозрачность | Компания открыто ведет свои дела с клиентами. Ее побуждения ясны, она держит свое слово, и клиенты знают, какова их роль в операциях и взаимодействиях с компанией. |

Вот некоторые примеры:

Защищенность. Система может быть спроектирована так, чтобы использовать шифрование по алгоритму triple-DE5 для важных данных, например паролей, перед сохранением их в базе данных и протокол SSL6 — для передачи информации по интернету.

Конфиденциальность Такие технологии и стандарты, как P3P (Platform for Privacy Preferences — «Платформа для индивидуальных настроек конфиденциальности»), позволяют пользователям быть в курсе того, как собираются и используются их данные, и управлять этим процессом. В то же время Microsoft установила ясные принципы обеспечения конфиденциальности и ряд правил, которым следует в своей работе.

Готовность к работе. Операционная система выбирается по принципу максимизации среднего времени между отказами (Mean Time Between Failures, MTBF). Для служб должны быть определены и объявлены задачи функционирования, стандарты и правила обеспечения работоспособности системы.

Управляемость. Система проектируется настолько самоуправляющейся, насколько это целесообразно. Предусматривается возможность установки исправлений и программных обновлений при минимальном участии пользователя.

Точность. Схема системы включает в себя RAID-массив7, достаточную избыточность и другие средства для уменьшения потерь и повреждений данных.

Удобство использования. Интерфейс пользователя не запутан и интуитивен. Предупреждения и окна диалога полезны, а сообщения хорошо сформулированы.

Готовность помочь. Контроль качества продукта проводится, начиная с самых ранних стадий. Руководители ясно дают сотрудникам понять, что надежность и безопасность важнее, чем богатый набор функций или дата начала поставок. Службы постоянно находятся под наблюдением, и предпринимаются меры, если их работа в чем-то не соответствует поставленным задачам.

Прозрачность. Контракты между компаниями составляются как соглашения, ведущие к взаимной выгоде, а не ради возможности извлечь максимальную краткосрочную прибыль для одной из сторон. Компания открыто и честно ведет диалог со всеми своими акционерами.

Исполнение — это то, каким образом действует организация, чтобы воплотить в жизнь составляющие, необходимые для защищенной информационной системы. Здесь есть три аспекта: установки, реализация и подтверждения. Установки — это корпоративные и законодательные принципы, задающие требования к проектированию, созданию и поддержке продукта. Реализация — это бизнес-процесс, претворяющий в жизнь заданные установки. Подтверждения — это механизм, при помощи которого мы удостоверяемся, что реализация привела к осуществлению установок.

Вот примеры:

Установки

Внутренние правила, принципы, директивы и критерии эффективности.

Контракты и обязательства перед клиентами, включая Соглашения об уровне сервиса (Service Level Agreements, SLAs).

Корпоративные, отраслевые и нормативные стандарты.

Государственные законы, правила и нормы.

Реализация

Анализ рисков.

Методы разработки, включая проектирование, кодирование, составление документации и тестирование.

Теоретическое и практическое обучение.

Характер ведения бизнеса.

Методы маркетинга и продаж.

Методы работы, включая развертывание, сопровождение, продажу и поддержку, а также управление рисками.

Воплощение установок и разрешение споров.

Подтверждения

Внутренняя оценка.

Аккредитация третьими сторонами.

Внешний аудит.